Neste novo ano, estamos começando com um estrondo! Para comemorar os 20 anos da ManageEngine, o ManageEngine Global Partner Business Meet, que está acontecendo de...

Dia Internacional da Proteção de Dados e a LGPD na prática

A LGPD (ou Lei Geral de Proteção de Dados Pessoais) entrou em vigor em setembro de 2020 e serve como ferramenta do governo para regulamentar...

Como um arquivo corrompido derrubou 12.000 voos nos EUA: consequências no mundo real de uma pequena negligência de TI

Em 11 de janeiro de 2023, a Federal Aviation Administration (FAA), órgão regulador da aviação civil dos Estados Unidos, suspendeu todos os voos pela primeira...

Por acaso startups precisam de diretores de segurança da informação (CISO)?

Elas precisam, sem a menor dúvida. A segurança da informação é fundamental para qualquer organização, independentemente de ser uma startup, uma pequena e média empresa...

Service Desk e Help Desk: qual é a diferença?

Você já ouviu falar em Help Desk ou Service Desk? Afinal, qual é a diferença entre eles? Ambos os serviços surgiram no setor de TI...

Quer manter seus funcionários satisfeitos? UEM mostra o caminho

Se olharmos para a última década, as organizações estão cada vez mais abraçando o movimento pela satisfação dos funcionários. A satisfação do cliente, claro, é...

Um retweet fatal: como o mais novo ataque ao Twitter pode nos ensinar uma lição sobre segurança cibernética

No que pode ser o maior ataque de violação de dados do Twitter até hoje, os dados pessoais de mais de 400 milhões de usuários...

13 principais métricas de desempenho que os CISOs devem acompanhar

Um diretor de segurança da informação (CISO) deve rastrear determinadas métricas de desempenho importantes para avaliar a eficiência de seu centro de operações de segurança....

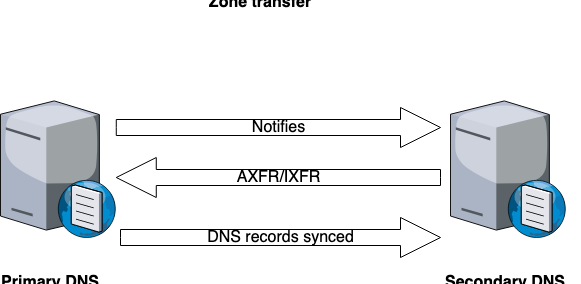

Redundância de DNS: O que são DNSs secundários e transferências de zona?

Em nosso blog anterior, discutimos os fundamentos de um DNS. Neste blog, explicaremos algumas técnicas avançadas para redundância de DNS. DNS primário O servidor DNS...