Os provedores de serviços gerenciados (MSPs) entregam proativamente serviços no local para organizações clientes e gerenciam suas redes de TI. Para isso, contam com inúmeras...

Blog archives

Adware baseado em Python ameaça a segurança do navegador

Os pesquisadores de segurança da Kaspersky identificaram uma nova variante do adware baseado em Python, PBot, que está causando estragos na segurança do navegador. Semelhante...

Como escolher uma solução IAM adequada para sua empresa

Quando se trata de gerenciar a identidade e o acesso dos usuários, o Active Directory deixa algumas lacunas, que podem afetar desde a produtividade do...

Esqueça chats longos: melhore o SLA com ferramentas de solução de problemas aprimoradas

A comunicação digital viu alguns desenvolvimentos importantes nos últimos anos. Mudando de SMS básico para aplicações como WhatsApp e Instagram Stories, plataformas complicadas baseadas em...

5 coisas para ter em mente antes de fazer backup de suas máquinas virtuais VMware

A arquitetura de uma máquina virtual difere muito dos ambientes tradicionais locais e requer diferentes técnicas de backup de dados e operações de pré-backup. Esta...

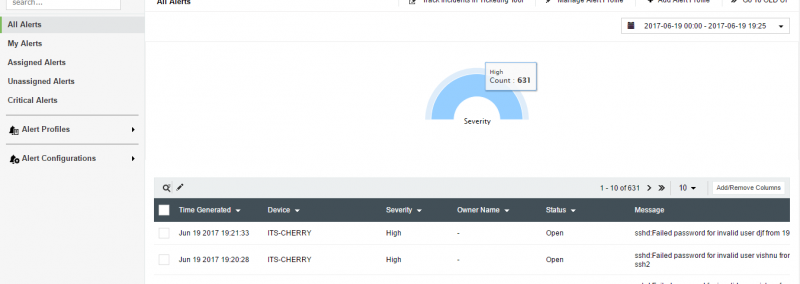

Gerenciamento de incidentes em um sistema SIEM

O mais recente sistema de gerenciamento de incidentes do Log360 é a ponte perfeita entre seus processos de detecção e resposta a incidentes. O recurso...

Ghostscript deixa as empresas à espera de um patch de segurança

Muitas vezes parece que não há fim para vulnerabilidades e explorações de software. A cada passo em direção aos avanços tecnológicos, outra ameaça surge. Isso...

Seus dados estão protegidos na nuvem?

Com os avanços da tecnologia, os dispositivos de armazenamento local estão sendo eliminados ativamente à medida que os usuários adotam aplicações e armazenamento baseados em...