Com os avanços da tecnologia, os dispositivos de armazenamento local estão sendo eliminados ativamente à medida que os usuários adotam aplicações e armazenamento baseados em...

Modelos de criação de usuário: eles são incríveis!

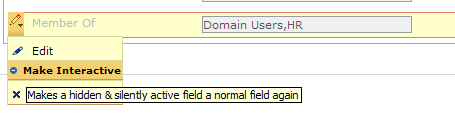

Assim como nos modelos de criação de usuário, que você pode saber mais nesse post, agora gostaria de trazer o recurso somente leitura associado a...

Gerencie configurações do Mac a partir de um local central com o Desktop Central

Como administrador de TI, o que torna seu trabalho mais fácil? Automatizando a padronização de configuração para uma rede de computadores ou executando-a manualmente? E...

Principais tendências de 2021 que redefiniram o IAM

Com 2022 chegando, muitos querem começar a correr e fazer o ano novo diferente do anterior. Se você também está se preparando para um ano...

Reinventando a segurança cibernética com uma abordagem em várias camadas

A complexidade das ameaças à segurança cibernética aumentou ao longo dos anos. Além disso, o número de superfícies de ataque que podem ser usadas por...

Acabe com as chamadas de redefinição de senha de usuários Linux

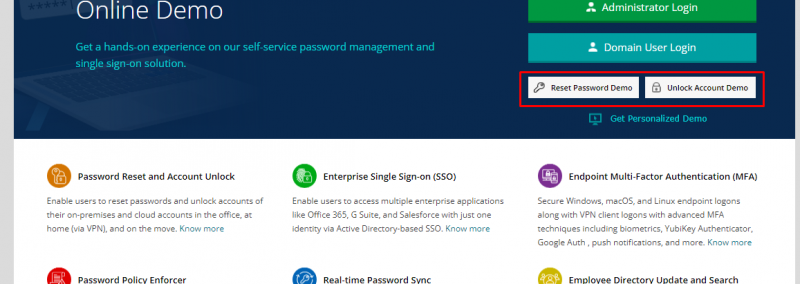

Imagine uma típica manhã de segunda-feira após um longo fim de semana. Você chega em sua mesa, liga seu computador, digita seu nome de usuário...

Simplifique o gerenciamento e a geração de relatórios de permissões de compartilhamento e NTFS

Os servidores de arquivos são um componente essencial da infraestrutura de TI de todas as organizações. Quaisquer alterações de permissão não intencionais em servidores críticos...