¿Cómo implementar una herramienta de gestión de accesos privilegiados?

¿Prefieres un resumen de este blog? ¡Da click en el botón de abajo y deja que ChatGPT te lo cuente! (también puedes probar con Perplexity)

En un mundo digital cada vez más interconectado, la seguridad de la información se ha convertido en una prioridad estratégica para las organizaciones.

Uno de los pilares fundamentales de esta seguridad es la gestión de accesos privilegiados (PAM, por sus siglas en inglés), que permite controlar, monitorear y proteger los accesos de usuarios con permisos elevados dentro de los sistemas críticos.

Implementar una solución PAM no solo es una decisión técnica, sino también una apuesta por la gobernanza, la trazabilidad y la protección contra amenazas internas y externas.

Pero, ¿cómo se lleva a cabo esta implementación de forma efectiva? Y más importante aún, ¿qué herramienta elegir para garantizar resultados óptimos?

Te recomendaré una serie de pasos para que encuentres la solución que más se ajuste a lo que estas buscando:

Contenido recomendado: Modelo de madurez de PAM: cree su propio modelo de travesía

Paso 1: diagnóstico de necesidades

Antes de elegir una herramienta PAM, es esencial realizar un diagnóstico interno. Algunas preguntas clave incluyen:

¿Cuántos usuarios tienen accesos privilegiados?

¿Qué sistemas y aplicaciones requieren protección?

¿Existen políticas de auditoría y cumplimiento que deban respetarse?

Este análisis permitirá definir el alcance del proyecto y establecer prioridades claras.

Paso 2: diseño de la arquitectura PAM

Una vez identificadas las necesidades, se debe diseñar la arquitectura de la solución. Esto incluye:

Segmentación de accesos por roles.

Definición de flujos de aprobación para solicitudes de acceso.

Integración con directorios activos y sistemas de autenticación.

Establecimiento de políticas de rotación de contraseñas y sesiones temporales.

La arquitectura debe ser flexible, escalable y alineada con los objetivos de seguridad de la organización.

Paso 3: Selección de la herramienta adecuada

Aquí es donde muchas organizaciones se enfrentan a un dilema. El mercado ofrece múltiples soluciones PAM, pero no todas se adaptan a las necesidades reales ni al presupuesto disponible. En este contexto, PAM360 de ManageEngine se posiciona como una de las mejores opciones del mercado.

PAM360 destaca por su enfoque en la eficiencia sin sacrificar seguridad. A diferencia de otras soluciones que requieren infraestructura propietaria o servicios profesionales costosos, PAM360 se adapta a la infraestructura existente, lo que reduce significativamente los costos ocultos de implementación.

Además, permite una puesta en marcha rápida, sin dependencias artificiales ni complejidades innecesarias.

Contenido recomendado: Adoptando un enfoque de Zero Trust con PAM360

Su capacidad para integrarse con múltiples sistemas, gestionar sesiones privilegiadas, auditar accesos en tiempo real y automatizar la rotación de credenciales lo convierte en una solución robusta y confiable para empresas de todos los tamaños. En serio, de todos los tamaños.

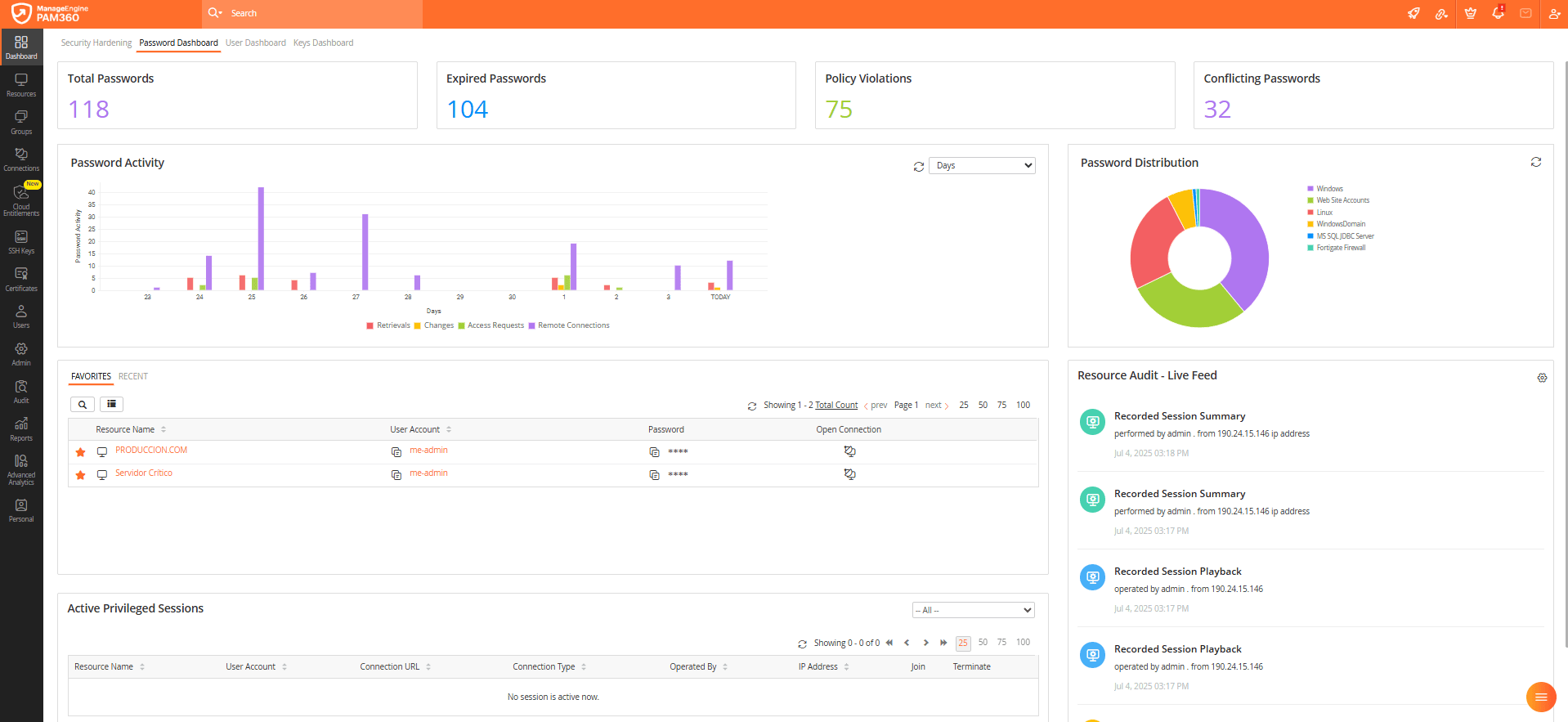

Img. 1 - Dashboard de PAM360

Paso 4: implementación gradual

La implementación de PAM debe ser progresiva. Se recomienda comenzar con los accesos más críticos (por ejemplo, administradores de bases de datos o servidores) y luego expandirse a otros entornos. Este enfoque permite:

Identificar posibles fricciones operativas.

Ajustar configuraciones según el comportamiento real de los usuarios.

Capacitar al personal de forma escalonada.

Una implementación por fases también facilita la medición de resultados y el retorno de inversión.

Paso 5: Capacitación y cultura de seguridad

Una herramienta PAM es tan efectiva como el compromiso de quienes la utilizan. Por eso, es vital capacitar a los usuarios privilegiados sobre buenas prácticas de seguridad, uso responsable de accesos y procedimientos de auditoría.

Además, fomentar una cultura organizacional orientada a la protección de la información refuerza el impacto de la solución.

Paso 6: Monitoreo y mejora continua

Una vez implementada la solución, el trabajo no termina. Es necesario establecer métricas de desempeño, realizar auditorías periódicas y actualizar las políticas de acceso según la evolución del negocio.

Contenido recomendado: ManageEngine es reconocido como un Challenger en el Cuadrante Mágico™ de Gartner® 2023 para Gestión de acceso privilegiado

Herramientas como PAM360 ofrecen dashboards intuitivos, alertas en tiempo real y reportes detallados que facilitan esta tarea.

Seguridad sin complicaciones

La gestión de accesos privilegiados ya no es un lujo, sino una necesidad. Implementar una solución PAM efectiva puede marcar la diferencia entre una infraestructura segura y una vulnerable. En este camino, contar con herramientas como PAM360 de ManageEngine permite a las organizaciones optimizar su inversión, reducir riesgos y mantener el control total sobre sus activos digitales.

Si estás considerando dar este paso, recuerda: la clave está en planificar, elegir con inteligencia y comprometer a toda la organización en el proceso. La seguridad comienza con una buena decisión.

Si deseas saber cuánto cuesta realmente una implementación PAM y profundizar más en el tema que acabas de leer puedes descargar totalmente gratis este ebook.

Te recomiendo darte una pasada por nuestro blog de ManageEngine LATAM para que estés enterado de las ultimas tendencias de tecnología y sobre nuestros productos, no te vas a arrepentir.

¿Sabias que existen herramientas que hacen la vida más fácil a ti y a tu empresa?