Apa Itu Privileged Access Management (PAM) dan Mengapa Penting bagi Perusahaan

Bayangkan sebuah perusahaan besar yang memiliki ratusan bahkan ribuan akun dengan akses khusus yang bisa mengendalikan sistem dan data penting perusahaan. Mengelola dan mengamankan akun dan akses tersebut tentu tidak mudah. Salah-salah, akun bisa jatuh ke pihak yang tidak bertanggung jawab dan menyebabkan serangan siber.

Di sinilah peran Privileged Access Management (PAM) menjadi sangat krusial. PAM membantu perusahaan untuk mengelola, memantau, dan mengamankan akses ke akun-akun dengan hak istimewa dalam sistem IT. Dengan solusi PAM, perusahaan dapat membatasi siapa saja yang bisa mengakses aset sensitif, menetapkan batasan waktu akses, serta melacak seluruh aktivitas pengguna secara detail.

Blog ini akan membahas secara lengkap apa itu PAM, termasuk juga cara kerja, manfaat, best practice, serta kriteria memilih solusi PAM yang terbaik.

Apa itu Privileged Access Management (PAM)?

Gartner mendefinisikan Privileged Access Management (PAM) sebagai sekumpulan tool yang menyediakan akses tingkat lanjut melalui pengelolaa dan perlindungan akun serta kredensial dan command yang digunakan untuk mengonfigurasi sistem dan aplikasi. Tool PAM hadir dalam bentuk software, SaaS, atau hardware yang mengelola akses privilege untuk administrator sistem dan mesin.

Selain itu, Gartner juga mengelompokkan tool PAM menjadi empat kategori utama. Keempat kategori tersebut adalah Privileged Account and Session Management (PASM), Privilege Elevation and Delegation Management (PEDM), secret management, dan Cloud Infrastructure Entitlement Management (CIEM).

Bisa dibilang, Privileged Access Management (PAM) adalah strategi keamanan siber yang mencakup prinsip dan praktik untuk mengamankan, mengelola, dan mengontrol akses ke resource sensitif dalam jaringan organisasi. Strategi ini sangat penting karena PAM merupakan salah satu kunci utama dalam keamanan siber organisasi. Dengan PAM, organisasi bisa memblokir jalur serangan, mengurangi insider threat, dan meningkatkan compliance.

Bagaimana cara kerja Privileged Access Management (PAM)?

Privileged access management adalah proses mengelola akses istimewa yang dimiliki oleh pengguna atau user tertentu ke data, sistem, atau aset penting perusahaan. Prosesnya meliputi pengaturan siapa yang boleh punya akses istimewa, data atau sistem apa yang boleh diberikan akses, kapan mereka boleh mengakses, dan seberapa jauh aksesnya.

Langkah pertama dalam implementasi PAM adalah mengidentifikasi siapa saja yang memiliki akses istimewa dan akun mana saja yang digunakan untuk mengakses sistem penting. Pengguna yang memiliki akses istimewa biasanya disebut privileged user, mereka adalah orang-orang yang perlu akses lebih dalam untuk menjalankan tugas penting, seperti admin server atau admin jaringan. Sementara itu, akun yang digunakan untuk mengakses sistem penting disebut privileged account. Privileged account ini bisa berupa akun pengguna (user account), akun aplikasi, maupun service account.

Setelah diidentifikasi, perusahaan perlu menerapkan prinsip least privilege atau akses seminimal mungkin. Artinya, pengguna hanya diberikan akses yang benar-benar dibutuhkan untuk melakukan pekerjaannya. Sehingga, ketika sudah tidak dibutuhkan, akses tersebut dapat dicabut.

Mengapa aksesnya tidak dibiarkan saja? Ini karena hak akses istimewa bersifat sangat sensitif. Jika akses jatuh ke tangan yang salah, misalnya diretas atau dipakai sembarangan, perusahaan bisa mengalami berbagai kerugian seperti kebocoran data, kerusakan sistem, atau terkena serangan siber.

Maka dari itu, solusi Privileged Access Management (PAM) tidak hanya memberi akses, tetapi juga terus-menerus mengawasi hak akses yang sudah diberikan. Pengguna yang memiliki akses akan terus dipantau, apakah mereka masih membutuhkan akses tersebut atau tidak. Jika hak akses sudah tidak relevan dengan perannya, maka akses akan dicabut. Kemudian, jika ada aktivitas mencurigakan, solusi PAM bisa segera mengirimkan alert.

Apa pentingnya Privileged Access Management?

Privileged access management sangat diperlukan oleh perusahaan, mengingat hak akses istimewa yang tidak dikelola dengan baik merupakan ancaman besar. Jika tidak menerapkan solusi privileged access management, perusahaan bisa menghadapi berbagai ancaman risiko sebagai berikut:

Insider threat: Insider threat adalah ancaman yang berasal dari dalam organisasi. Pengguna internal yang memiliki akses berlebih dapat menyalahgunakan haknya, baik secara disengaja atau tidak.

Pencurian kredensial: Akun dengan hak akses istimewa sering menjadi target empuk bagi hacker. Jika akses ini dicuri, hacker bisa mendapatkan kontrol penuh atas sistem penting perusahaan.

Kebocoran data: Akses tanpa kontrol bisa membuka celah bagi pencurian atau eksfiltrasi data sensitif. Hal ini berisiko menimbulkan kerugian finansial dan kerusakan reputasi organisasi.

Kegagalan audit dan kepatuhan: Tanpa PAM, organisasi bisa melanggar regulasi seperti UU PDP, GDPR, atau HIPAA. Hal ini bisa berujung pada sanksi hukum, denda besar, dan hilangnya kepercayaan dari pelanggan.

Apa saja best practice dalam Privileged Access Management?

Best practice PAM dapat diklasifikasikan menjadi tiga tahap utama, yaitu sebelum, saat, dan sesudah delegasi hak akses ke sistem tertentu. Berikut penjelasannya.

1. Sebelum delegasi hak akses

Sebelum memberikan hak akses penting ke pengguna atau mesin, inilah hal-hal yang perlu dilakukan:

Melibatkan stakeholder yang relevan sebelum memilih tool PAM. Stakeholder yang dimaksud misalnya tim IT, keamanan, dan compliance. Tujuannya untuk mengetahui siapa saja yang butuh akses, jenis akses yang diperlukan, dan kenapa mereka perlu akses itu.

Melakukan evaluasi mendalam terkait kondisi organisasi. Misalnya, seberapa besar infrastrukturnya, jenis kredensial apa yang dipakai, regulasi apa yang harus dipatuhi, aset atau perangkat penting apa yang ada di jaringan, dan integrasi apa yang dibutuhkan.

Melakukan uji coba terlebih dahulu sebelum menentukan tool PAM. Lakukan proof of concept (PoC), coba semua fitur PAM yang ada, dan hitung juga biaya keseluruhan.

Mengatur proses dan governance sejak awal. Berikan aturan yang jelas terkait pemegang hak akses dan sistem yang dimiliki, proses audit yang akan dilakukan, serta bagaimana pengaturan password dan user.

Mengumpulkan semua akun dengan akses istimewa, termasuk password, SSH key, smart card, dan sejenisnya. Semuanya disimpan di tempat khusus seperti brankas digital yang dilindungi enkripsi AES-256 atau RSA-4096.

Menerapkan lapisan autentikasi untuk login ke vault, seperti One-Time Password (OTP), Two-Factor Authentication (2FA), dan Single Sign-On (SSO).

Mencatat semua permintaan akses, lengkap dengan timestamp-nya.

Mengecek ulang setiap permintaan akses yang masuk. Periksa apakah pengguna benar-benar perlu akses privilege berdasarkan profil mereka di sistem identity governance organisasi.

Menerapkan pengaturan akses berbasis waktu.

Mengembangkan high-availability design dan disaster recovery plan untuk berjaga-jaga jika terjadi masalah besar yang menganggu solusi PAM.

2. Saat delegasi hak akses

Setelah akses diberikan, Anda perlu mengontrol hak akses tersebut agar sesuai dengan peran dan kebutuhan pengguna. Hal yang bisa dilakukan yaitu:

Menerapkan prinsip least privilege. Dengan hak akses seminimal mungkin, Anda memastikan setiap pengguna mendapatkan hak akses yang benar-benar diperlukan.

Menggunakan session gateaway untuk menghindari koneksi langsung ke server target. Dengan mengarahkan pengguna lewat server khusus, tool PAM yang akan mengautentikasi mereka di belakang layar. Sehingga, pengguna tidak pernah memegang passwordnya secara langsung.

Menggunakan ephemeral certificate untuk autentikasi sesi privilege. Dengan sertifikat ini, pengguna bisa mengakses resource tanpa perlu memasukkan kredensial secara manual. Tapi, certificate ini akan otomatis kedaluwarsa setelah sesinya selesai.

Mengaktifkan just-in-time access. Maksudnya, akses hanya diberikan saat dibutuhkan dan langsung dicabut setelahnya.

Merekam semua sesi akses istimewa dalam bentuk video dan dipantau secara real-time. Sehingga kalau ada aktivitas mencurigakan, bisa langsung dicegah.

Memberikan akses terbatas ke aplikasi atau perintah tertentu saja jika pengguna login via RDP atau SSH.

3. Setelah delegasi hak akses

Ketika tugas selesai dan hak akses tidak lagi diperlukan, Anda bisa melakukan:

Mencabut akses istimewa setelah tugas selesai dilakukan.

Mengembalikan password atau SSH key yang digunakan ke vault dan me-reset kredensial tersebut secara otomatis supaya tidak bisa digunakan lagi.

Mencatat semua aktivitas hak akses, mulai dari login, workflow, sampai aktivitas terakhi yang dilakukan.

Melakukan deteksi anomali berbasis AI atau ML. Sehingga, jika ada aktivitas tidak biasa seperti waktu login di luar jam kerja, sistem bisa memberi skor risiko dan mengirim alert otomatis.

Mengintegrasikan data PAM dengan data bisnis untuk mengambil keputusan lebih cepat dan tepat saat terjadi insiden.

Memberi edukasi untuk pengguna. Berikan pelatihan supaya pengguna memahami hak akses yang dimiliki serta cara menjaga kredensial dan akses privilege mereka. Sediakan pelatihan, dokumentasi, dan akses ke knowledge base vendor.

Apa saja kriteria memilih solusi PAM terbaik?

Sebagai salah satu fondasi dari keamanan siber organisasi, solusi PAM harus dipilih dengan cermat. Solusi yang terbaik bukanlah yang paling kompleks, tetapi yang paling sesuai dengan kebutuhan organisasi. Namun, secara umum, ada sejumlah fitur utama yang seharusnya dimiliki setiap solusi PAM. Anda bisa memilih solusi PAM yang memiliki fitur-fitur berikut:

1. Privilege elevation and delegation management (PEDM)

PEDM memungkinkan pemberian hak akses istimewa yang bersifat sementara kepada user non-admin sesuai kebutuhan mereka. Jadi, alih-alih menyediakan hak akses permanen kepada user, admin bisa memberikan hak akses terbatas yang hanya berlaku selama periode waktu tertentu melalui mekanisme just-in-time access. Jika akses sudah tidak diperlukan, maka hak akses akan dicabut.

PEDM merupakan salah satu bagian penting dari ManageEngine PAM360. Dengan PEDM, tim IT bisa memastikan bahwa akses ke akun dan sistem privilege hanya diberikan saat dibutuhkan. Sehingga, organisasi bisa mencegah hak akses berlebihan dan potensi penyalahgunaan yang bisa berujung pada ancaman siber.

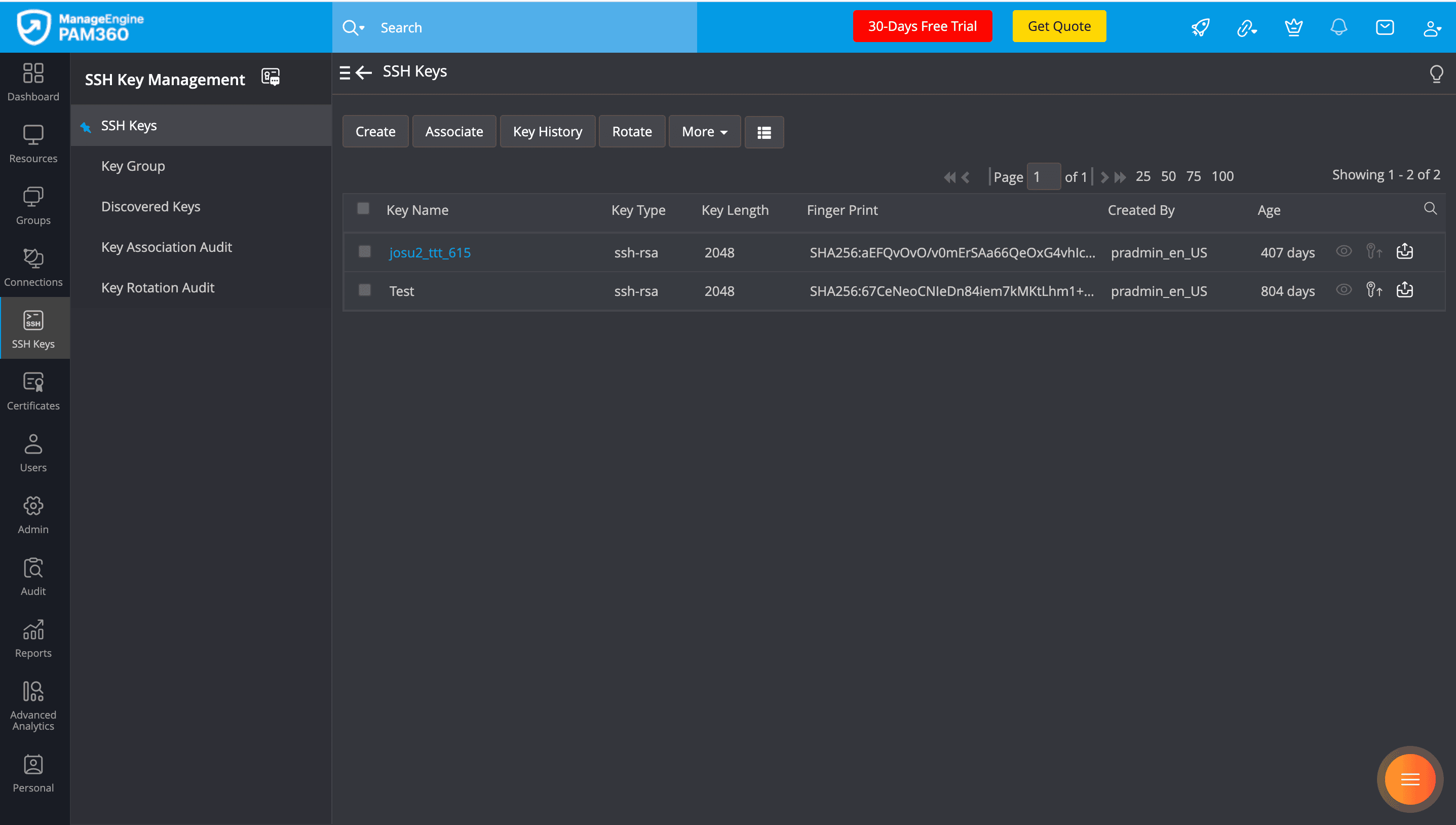

2. SSH key management

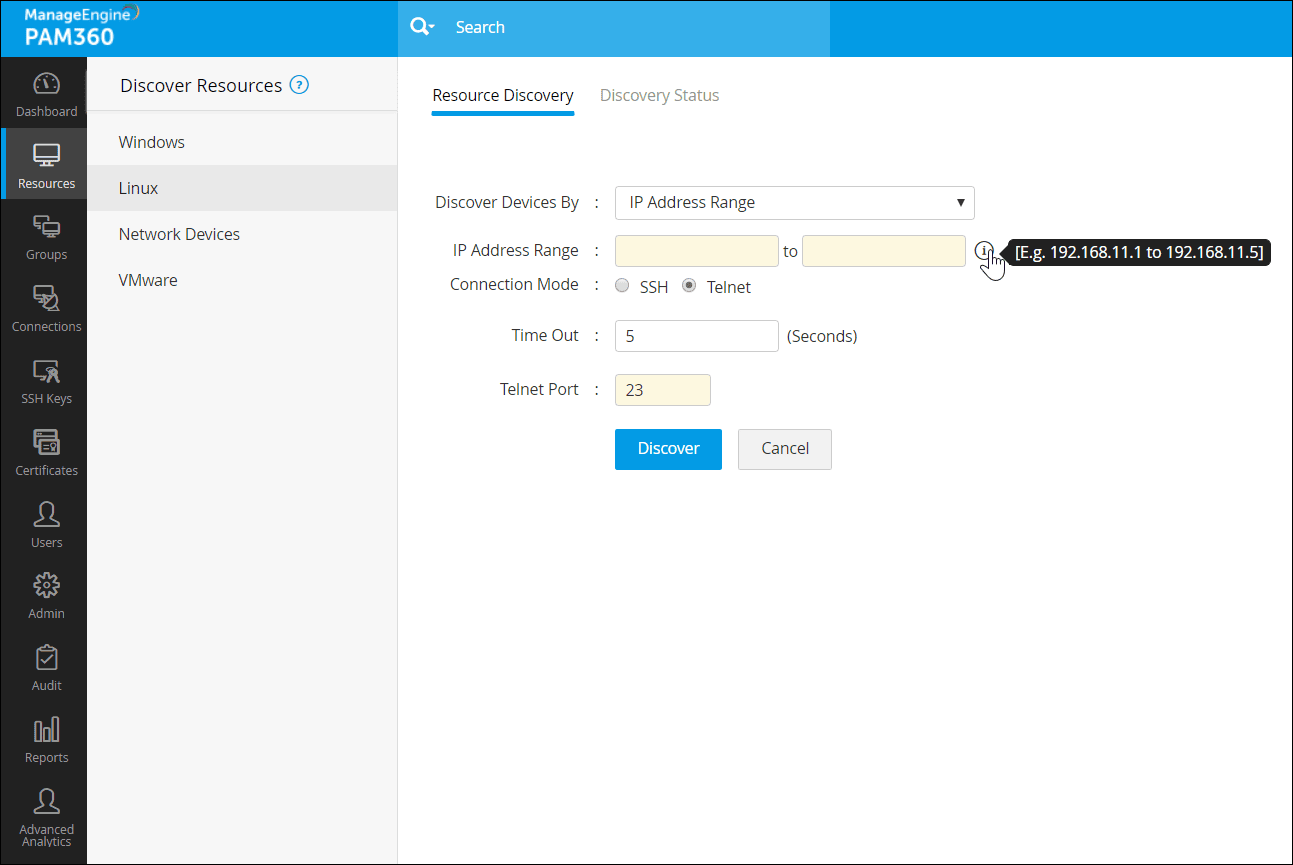

SSH key management adalah salah satu bentuk autentikasi yang menyediakan akses ke aset penting dalam jaringan. Biasanya, SSH key akan diberikan kepada user begitu mereka mengajukan permintaan. Namun, cara ini tidak sepenuhnya aman karena tidak ada mekanisme untuk melacak penggunaannya. Padahal, SSH key yang tidak dikelola dan dipantau dengan baik bisa menjadi celah keamanan.

Oleh karena itu, solusi manajemen SSH key yang komprehensif dan terintegrasi dengan solusi PAM seperti ManageEngine PAM360 sangat diperlukan. Solusi ini dapat mengotomatisasi manajemen life cycle SSH key yang terhubung dengan aset penting di jaringan dari satu konsol terpusat. Dengan PAM360, Anda bisa mencari SSH server, melakukan enumerasi akun user, membangun inventaris SSH key yang terpusat, memfasilitasi pembuatan dan penyediaan key secara on-demand, melakukan rotasi key secara berkala, dan meluncurkan sesi remote SSH ke sistem target.

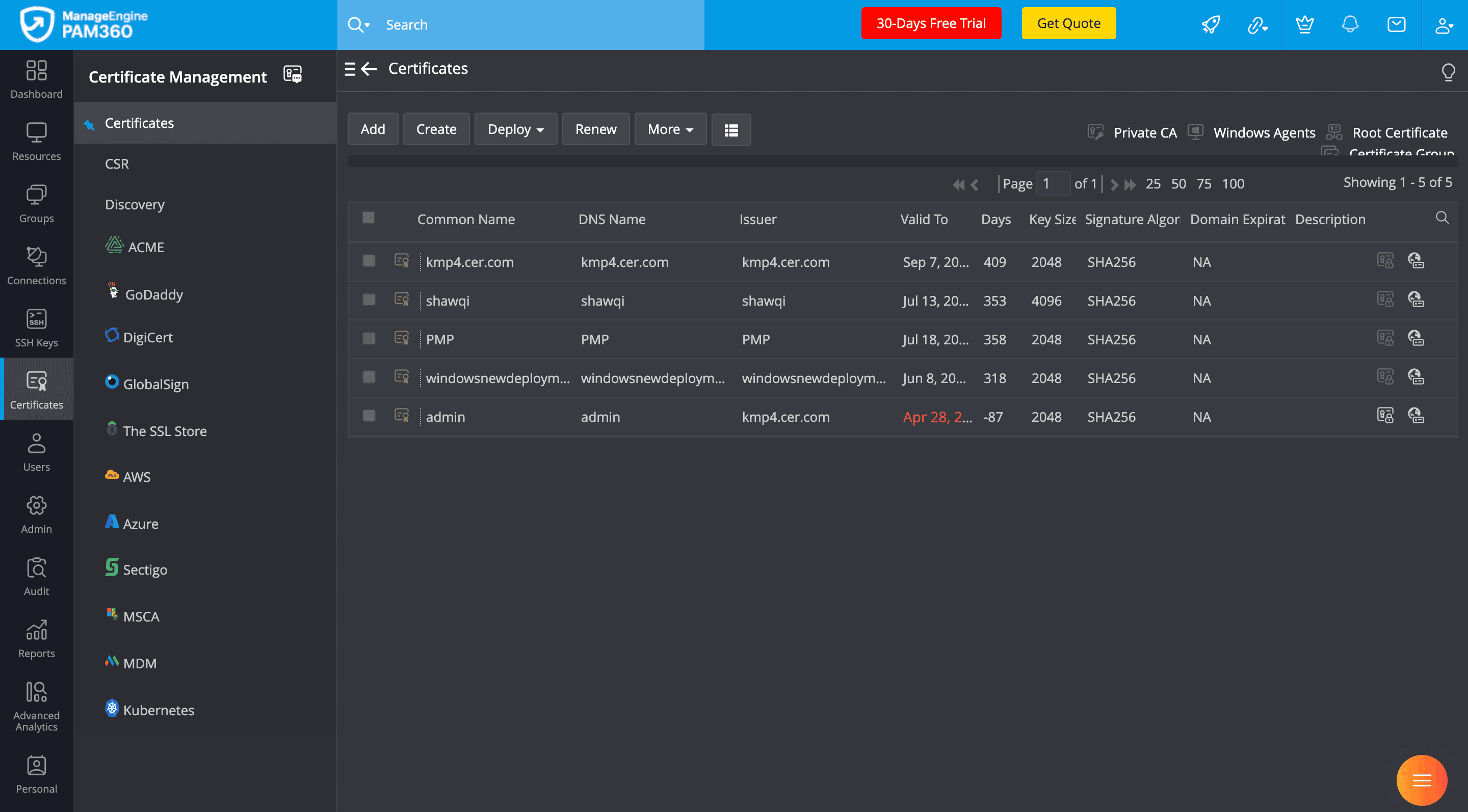

3. Certificate management

Di perusahaan besar, banyak perangkat membutuhkan akses ke sistem penting setiap hari. Untuk memastikan keamanannya, admin IT harus menerbitkan dan menyebarkan SSL/TLS certificate guna memverifikasi perangkat dan mengenkripsi komunikasi. Akan tetapi, mengelola banyak sertifikat secara manual tidak efisien dan rentan terhadap risiko keamanan.

ManageEngine PAM360 mampu menyederhanakan manajemen SSL/TLS certificate. Solusi ini menyediakan fitur manajemen life cycle sertifikat dari awal hingga akhir, semua dalam satu interface. Selain itu, Anda bisa menemukan semua jenis sertifikat secara otomatis pada jadwal tertentu dan secara massal. Admin pun bisa menyimpan semua sertifikat dari berbagai CA (Certificate Authorities) di satu tempat, tanpa perlu berpindah portal vendor.

Hal lain yang tak kalah penting dari manajemen SSL/TLS certificate adalah monitoring. Dengan PAM360, Anda bisa memantau masa kedaluwarsa sertifikat dan mengirimkan notifikasi otomatis sebelum masa berlaku sertifikat tersebut habis.

4. Privileged session monitoring

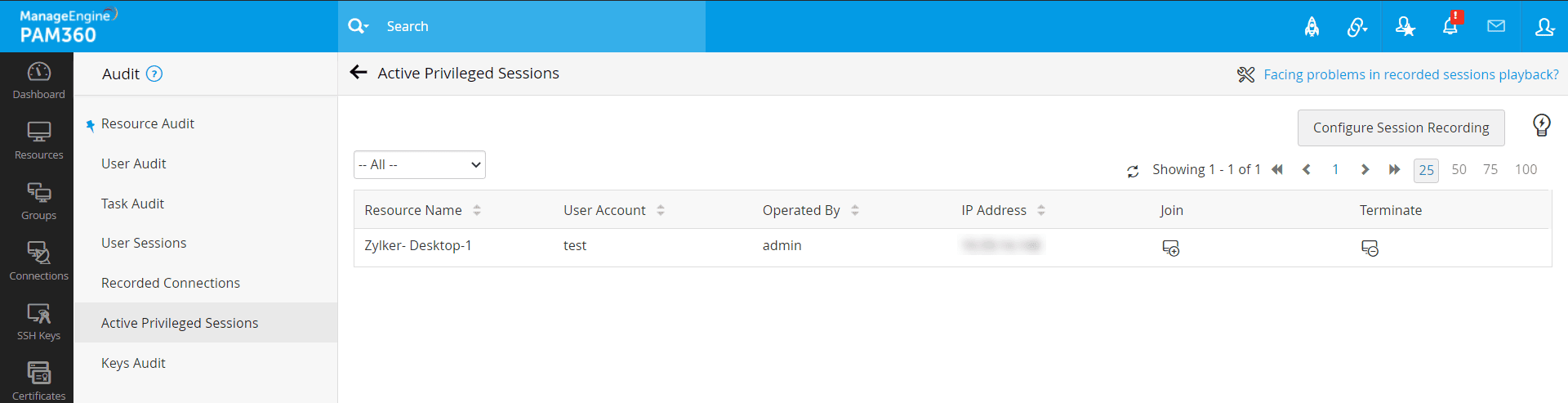

Privileged session monitoring mencakup pemantauan sesi pengguna dengan hak akses istimewa secara real-time. Tujuannya adalah untuk mengidentifikasi dan menghentikan sesi anomali, serta memungkinkan rekaman untuk keperluan audit forensik.

ManageEngine PAM360 bisa memantau, merekam, dan menyimpan sesi privilege secara langsung melalui interface web terpadu. Solusi ini mendukung monitoring dan perekaman sesi yang dimulai melalui koneksi RDP, SQL, SSH/Telnet, dan VNC. Selain itu, dengan kapabilitas session shadowing, admin bisa ikut bergabung dengan sesi secara real time, memantau aktivitas pengguna, serta menghentikan sesi mencurigakan dan tidak disetujui. Dengan demikian, Anda bisa meminimalkan potensi kebocoran data.

Tak hanya itu, PAM360 juga menyediakan rekaman dan log sesi untuk keperluan audit berkala. Sehingga, Anda bisa mematuhi regulasi SOX, HIPAA, PCI DSS, dan lainnya dengan mudah.

5. Privileged account governance dan credential management

Privileged account governance mengatur siapa saja yang bisa mengakses akun dengan hak istimewa, sedangkan privileged credential management memastikan kredensial yang digunakan oleh akun-akun privileged disimpan dan digunakan dengan aman. Keduanya penting untuk menghindari penyalahgunaan akses dan kredensial serta mendukung audit dan kepatuhan.

ManageEngine PAM360 memiliki kapabilitas yang mendukung privileged account governance dan credential management. Solusi ini mengimplementasikan role-based access control (RBAC) dan prinsip least privilege, sehingga hanya user berwenang yang bisa mengakses akun atau sistem tertentu. Hak akses agar diberikan seminimum mungkin sesuai kebutuhan user.

Terkait kredensial, PAM360 memiliki vault kredensial terenkripsi 256-bit AES di tingkat aplikasi dan database yang aman, lengkap dengan autentikasi AD, SAML SSO, dan MFA. Pada vault ini, Anda juga bisa mencari kredensial seperti password, token, dan SSH key dengan mudah, mengatur rotasi kredensial secara berkala, mengembalikan kredensial yang hilang, serta membagikan kredensial dengan aman.

6. Akses remote yang aman

Saat ini, banyak tim internal maupun eksternal yang memerlukan akses ke sistem perusahaan dari luar kantor. Misalnya karyawan yang bekerja secara remote, tim IT internal yang akan melakukan maintenance, atau vendor dan mitra kerja yang perlu akses untuk tugas tertentu. Akses yang dilakukan dari jarak jauh ini harus dikelola dengan baik agar tidak disalahgunakan.

ManageEngine PAM360 bisa membantu perusahaan mengelola dan mengawasi semua permintaan akses jarak jauh melalui interface web yang simpel. Akses ini bisa diberikan tanpa menggunakan VPN, agent, atau proses tambahan lain, namun tetap aman. Ini karena PAM360 menerapkan mekanisme untuk keamanan akses seperti just-in-time access dan prinsip least privilege, yang memastikan akses hanya diberikan kepada orang-orang yang berhak, dengan batasan waktu atau sesi tertentu.

Selain itu, PAM360 juga menyediakan kapabilitas self-service sehingga user bisa mendaftarkan profil sendiri, namun tetap dalam pengawasan. Selain itu, akses yang diberikan selama sesi bisa direkam, kredensial bisa dikelola dengan aman, dan sistem dilengkapi autentikasi berlapis seperti MFA.

7. Laporan yang komprehensif

Organisasi membutuhkan riwayat aktivitas sistem IT—termasuk hak akses istimewa—untuk membuat keputusan keamanan yang lebih baik dan memenuhi standar audit dan regulasi industri. Untuk mengetahui riwayat ini, organisasi membutuhkan solusi PAM dengan fitur laporan yang komprehensif.

PAM software terbaik ManageEngine PAM360 memiliki fitur laporan yang lengkap, mulai dari laporan tentang password, user, certificate, SSH key, hingga query. Laporan-laporan ini memberikan visibilitas penuh terhadap aktivitas pengguna privileged, seperti pelanggaran kebijakan password, penggunaan password yang sudah tidak valid, hingga statistik penggunaan akses.

Jika laporan bawaan yang disediakan tidak cukup, Anda bisa membuat laporan custom sesuai kebutuhan spesifik organisasi. Anda bisa memasukkan kriteria tertentu dan mengatur filter data yang relevan untuk membuat laporan yang akurat dan kontekstual, misalnya laporan khusus per divisi atau per pengguna. Laporan juga bisa dijadwalkan secara otomatis dan dikirim via email dalam format PDF atau Excel.

Frequently asked questions (FAQ)

Berikut beberapa pertanyaan yang sering diajukan terkait privileged access management (PAM).

1. Apa itu privileged access?

Privileged access atau akses privilege adalah jenis akses dalam sistem IT yang memberikan hak istimewa kepada pemegangnya untuk melakukan tindakan tertentu yang tidak bisa dilakukan oleh pengguna biasa. Misalnya mengubah konfigurasi server dan mengelola akun pengguna.

2. Siapa yang disebut privileged user?

Privileged user adalah individu yang memiliki izin untuk mengakses sebagian atau seluruh infrastruktur IT perusahaan dengan hak istimewa. Contohnya adalah admin sistem, admin database, dan engineer DevOps.

3. Apa itu privileged account?

Privileged account adalah akun dalam sistem perusahaan yang memiliki hak akses lebih tinggi dibandingkan akun biasa. Akun ini bisa berupa akun pengguna, akun layanan, atau akun aplikasi.

4. Apa itu privileged credential?

Privileged credential adalah kredensial yang digunakan oleh privileged user untuk mengakses akun, serever, database, aplikasi, dan sistem sensitif lainnya. Kredensial bisa berupa password, SSH key, API key, token, dan digital certificate.

5. Apa perbedaan tool PAM dengan tool WPM?

Meskipun tool PAM dan tool WPM (Workforce Password Management) sama-sama dibangun dari konsep penyimpanan kredensial, kedua tool ini dirancang untuk kebutuhan yang berbeda. Menurut Gartner, tool PAM digunakan untuk mengelola akses pengguna dengan hak istimewa, sementara tool WPM digunakan untuk menyimpan dan mengelola password sehari-hari pengguna umum.

Fitur yang disajikan pun berbeda. Tool PAM menyajikan banyak fitur yang berkaitan dengan keamanan tingkat lanjut seperti compliance, just-in-time access, dan session recording. Sementara itu, tool WPM mengutamakan kemudahan pengguna, seperti pembuatan password otomatis, autofill detail login, dan perlindungan antiphishing.

6. Apa perbedaan PAM dengan PIM?

Privileged Identity Management (PIM) merupakan bagian dari PAM. PIM mencakup pengelolaan dan pengamanan identitas privilege, seperti service account, username, password, SSH key, dan digital certificate.

7. Apa perbedaan PAM dengan IAM?

Identity and Access Management (IAM) adalah framework keamanan untuk mengidentifikasi, mengautentikasi, dan menyediakan akses kepada user. IAM mencakup berbagai kebijakan, kontrol, dan solusi untuk mengelola identitas dalam perusahaan. Sementara itu, Privileged Access Management merupakan bagian dari IAM yang hanya mengelola hak akses istimewa.