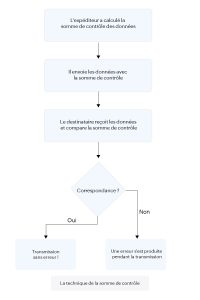

Une somme de contrôle (Checksum) est un petit code d’informations calculées qui traite de l’intégrité et de la sécurité des données. Elle est essentielle pour les fichiers de données volumineux (en gigaoctets) téléchargés à partir d’un site en ligne. Il vérifie s’il manque des octets dans le fichier téléchargé et si celui-ci est correctement téléchargé. La valeur de la somme de contrôle change même s’il y a un petit changement dans le fichier ou les données téléchargées.

Processus de fonctionnement d’une “checksum” simple

Importance de la somme de contrôle pour l’intégrité des données

Imaginons que vous téléchargiez un énorme fichier ou une grande quantité de données, par exemple un service pack ou un produit. Une fois que cet énorme fichier, généralement en gigaoctets, est téléchargé, comment savoir si le fichier a été téléchargé correctement ou s’il manque des octets ou des morceaux de données ? Appliquer des mises à jour ou travailler avec un produit incomplètement téléchargé crée d’énormes problèmes qui conduisent souvent à des pannes.

Désormais, si un site Web fournit une valeur de somme de contrôle en même temps que le téléchargement, vous pouvez comparer cette valeur avec le fichier téléchargé pour vérifier son intégrité. Vous saurez ainsi si un élément de données ou un octet a disparu. Si la valeur ne correspond pas, cela signifie que le fichier n’est pas authentique ou qu’il contient des données malveillantes.

Cela garantit à la fois l’intégrité et la sécurité des données, car vous saurez toujours si les fichiers ou les données sont authentiques ou si un élément malveillant a remplacé les données originales et authentiques. Grâce aux valeurs de somme de contrôle, vous pouvez protéger votre organisation contre les pirates qui tentent de prendre le contrôle de votre lieu de travail par le biais de fichiers malveillants et de bugs.

Problèmes courants liés à la non-utilisation des valeurs de contrôle

- Insécurité des données

- Perte ou fuite de données

- Fichiers ou données malveillants à la place des données d’origine

- Téléchargements incomplets de fichiers volumineux

Algorithmes de somme de contrôle haute sécurité

- SHA-2 (224, 256, 384 et 512) : Cette famille de fonctions de hachage s’appuie sur des sons et des chiffres pour créer une valeur de somme de contrôle. Les checksum résultantes sont vulnérables aux attaques par extension de longueur, qui impliquent qu’un pirate reconstruise l’état interne d’un fichier en apprenant son condensé de hachage.

- MD5 : Cette fonction de hachage crée une valeur de checksum, mais chaque fichier n’a pas nécessairement un numéro unique. Elle est donc vulnérable si un pirate échange un fichier avec la même valeur de somme de contrôle.

Comment calculer les valeurs de somme de contrôle pour maintenir la sécurité ?

La somme de contrôle est calculée à l’aide de calculateurs de checksum. Ces calculateurs de somme de contrôle sont des outils avec lesquels vous pouvez comparer les valeurs pour déterminer si un fichier est authentique ou non. Voici quelques-uns des outils les plus couramment utilisés :

- Microsoft File Checksum Integrity Verifier (vérificateur d’intégrité de la checksum des fichiers).

- Certutil, le programme intégré de Windows

- IgorWare Hasher

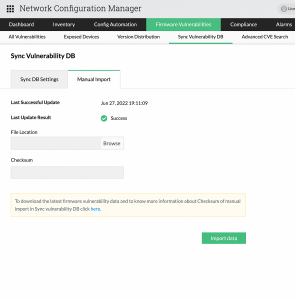

Comment ManageEngine Network Configuration Manager utilise les valeurs de somme de contrôle

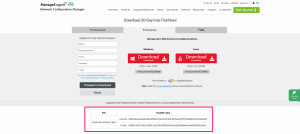

ManageEngine Network Configuration Manager est un outil d’automatisation de la configuration du réseau et de la gestion des changements qui prend en charge plusieurs fournisseurs. Ici, nous fournissons des valeurs SHA 256 avec le téléchargement de notre produit pour les fichiers BIN. Nous fournissons également une valeur de checksum pour les fichiers DAT téléchargés lors de la synchronisation de la base de données des vulnérabilités des firmwares. C’est ainsi que nous nous assurons que notre produit vous parvient dans l’état exact auquel il est destiné.

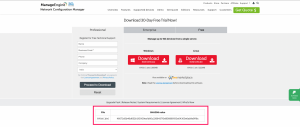

Nous avons trois éditions :

- Professionnelle

- Entreprise

- Édition gratuite

Dans l’édition Professionnelle et l’édition Gratuite, nous fournissons des valeurs SHA-256 pour le fichier de téléchargement BIN 64 bits.

Pour l’édition Entreprise, nous proposons des configurations centrales et de sonde. Nous fournissons des valeurs SHA-256 pour les configurations centrale et de sonde.

Pour essayer ce produit riche en fonctionnalités et en sécurité, téléchargez-le dès maintenant pour bénéficier d’un essai gratuit de 30 jours.

Vous pouvez également obtenir un devis en fonction de vos besoins ou exigences organisationnels.

Pour avoir un aperçu détaillé du fonctionnement du produit, vous pouvez essayer notre démo gratuite en ligne.

Source : Checksum: How does it ensure security for your vital data?