Risiko BYOD dan cara mengatasinya: Panduan keamanan untuk Tim IT

Karyawan kini semakin leluasa bekerja dari mana saja, menggunakan perangkat pribadi seperti laptop, tablet, atau smartphone untuk menyelesaikan tugas kantor. Kebijakan ini dikenal sebagai Bring Your Own Device (BYOD), pendekatan yang memberi fleksibilitas bagi karyawan untuk menggunakan perangkat yang mereka miliki sendiri untuk mengakses data, aplikasi, dan jaringan perusahaan.

Bagi banyak organisasi, BYOD membawa keuntungan besar, produktivitas meningkat, biaya perangkat berkurang, dan karyawan bisa bekerja dengan lebih nyaman karena menggunakan perangkat yang sudah mereka kuasai. Namun di balik kemudahan itu, BYOD juga menimbulkan tantangan baru di sisi keamanan. Perangkat pribadi tidak selalu memiliki perlindungan yang sama dengan perangkat perusahaan, sehingga berpotensi menjadi titik masuk bagi ancaman siber dan kebocoran data. Apa saja hal yang perlu diperhatikan, berikut penjelasan lengkap dengan strategi menghadapi ancamannya.

Apa saja risiko keamanan dalam penerapan BYOD?

Membiarkan karyawan menggunakan perangkat pribadi untuk mengakses data dan sistem perusahaan memang terasa praktis. Namun, di balik fleksibilitasnya, kebijakan BYOD juga membawa serangkaian risiko yang bisa berdampak langsung pada keamanan data dan reputasi organisasi. Berikut penjelasan beberapa risiko utamanya.

Kehilangan atau pencurian perangkat

Perangkat pribadi seperti laptop atau ponsel sering dibawa ke berbagai tempat mulai dari kantor, rumah, hingga area publik. Kondisi ini membuat risiko kehilangan atau pencurian meningkat. Jika perangkat tersebut menyimpan data perusahaan tanpa enkripsi, pelaku bisa dengan mudah mengakses file sensitif, email, atau aplikasi kerja yang masih logged in. Karena itu, perusahaan perlu memiliki kemampuan remote wipe dan device tracking untuk menghapus data dari jarak jauh begitu perangkat dilaporkan hilang.

Akses tanpa otorisasi

Tidak semua perangkat pribadi memenuhi standar keamanan perusahaan. Misalnya, karyawan mungkin tidak mengaktifkan penguncian layar, menggunakan password lemah, atau tidak memasang antivirus. Selain itu, tanpa autentikasi ganda (multi-factor authentication), pelaku kejahatan siber dapat dengan mudah masuk ke sistem perusahaan hanya dengan mencuri kredensial. Solusinya, perusahaan perlu menerapkan kebijakan akses berbasis identitas dan prinsip Zero Trust agar setiap permintaan akses diverifikasi terlebih dahulu.

Bahaya shadow IT

Ketika karyawan menggunakan aplikasi atau layanan cloud pribadi seperti Google Drive, WhatsApp, atau aplikasi kolaborasi lain untuk pekerjaan kantor, mereka mungkin tanpa sadar menciptakan sistem paralel di luar kendali tim IT.

Inilah yang disebut Shadow IT. Masalahnya, aplikasi ini tidak dipantau oleh perusahaan sehingga potensi kebocoran data atau pelanggaran kebijakan keamanan sulit dideteksi. Untuk mengatasinya, organisasi perlu mengedukasi karyawan tentang risiko penggunaan aplikasi tidak resmi dan menyediakan alternatif aman yang terintegrasi dengan sistem IT perusahaan.

Infeksi malware dan serangan phishing

Perangkat pribadi biasanya digunakan untuk berbagai aktivitas browsing, media sosial, atau mengunduh aplikasi hiburan yang meningkatkan risiko terpapar malware dan phishing. Begitu perangkat yang terinfeksi terhubung ke jaringan kantor, malware dapat menyebar dan menginfeksi sistem internal.

Bentuk serangan yang sering terjadi antara lain:

Phishing email yang mencuri kredensial akun.

Spyware yang mencatat aktivitas pengguna.

Ransomware yang mengenkripsi data penting perusahaan.

Penerapan solusi endpoint protection dan kebijakan patch management yang terpusat sangat penting untuk mencegah hal ini.

Masalah kepatuhan dan privasi data

Salah satu tantangan terbesar BYOD adalah memastikan pemisahan antara data pribadi karyawan dan data perusahaan. Tanpa batas yang jelas, data sensitif perusahaan bisa tersimpan di ruang pribadi karyawan, atau sebaliknya, data pribadi bisa ikut terpantau oleh sistem perusahaan.

Kondisi ini tidak hanya menimbulkan risiko hukum, tetapi juga melanggar regulasi seperti UU Perlindungan Data Pribadi (UU PDP), ISO 27001, atau SEOJK 29/2022. Karena itu, perusahaan wajib memiliki kebijakan BYOD yang memuat panduan pengelolaan data, hak akses, dan mekanisme pelaporan insiden secara transparan.

Apa saja tantangan BYOD bagi Tim IT dan keamanan?

Meskipun BYOD memberi karyawan fleksibilitas untuk bekerja dengan perangkat mereka sendiri, bagi tim IT hal ini menambah kompleksitas. Mulai dari perbedaan sistem operasi hingga resistensi pengguna terhadap kebijakan keamanan, semua memerlukan pendekatan yang hati-hati agar keamanan tetap terjaga tanpa mengorbankan kenyamanan.

1. Sulit membedakan data pribadi dan data perusahaan di satu perangkat

Ketika perangkat pribadi digunakan untuk pekerjaan, batas antara data pribadi dan data bisnis menjadi kabur. File kerja bisa tersimpan berdampingan dengan foto pribadi, aplikasi media sosial, atau layanan penyimpanan cloud milik karyawan. Tantangan muncul ketika tim IT harus mengamankan data perusahaan tanpa melanggar privasi pengguna. Misalnya, tindakan seperti remote wipe berisiko menghapus seluruh isi perangkat, termasuk data pribadi. Guna mengatasi hal ini, perusahaan memerlukan solusi yang mendukung pemisahan ruang kerja digital (containerization), di mana data dan aplikasi perusahaan dikelola secara terpisah dari data pribadi karyawan.

2. Kompleksitas dalam menerapkan kebijakan keamanan lintas platform (iOS, Android, Windows)

Setiap perangkat memiliki sistem operasi, arsitektur keamanan, dan metode konfigurasi yang berbeda. Misalnya, pengaturan VPN dan enkripsi di iOS tidak sama dengan Android, sementara laptop berbasis Windows memiliki kebijakan manajemen patch tersendiri. Akibatnya, tim IT sering kali harus membuat kebijakan terpisah untuk tiap jenis perangkat meningkatkan beban administrasi dan risiko inkonsistensi. Salah satu solusinya adalah menggunakan platform manajemen terpusat seperti ManageEngine Mobile Device Manager Plus atau Endpoint Central, yang memungkinkan tim IT mengelola berbagai jenis perangkat dari satu konsol.

3. Minimnya visibilitas terhadap perangkat yang mengakses jaringan internal

Salah satu risiko terbesar dalam BYOD adalah kurangnya visibilitas. Tim IT sering kali tidak tahu berapa banyak perangkat yang sebenarnya terhubung ke jaringan perusahaan, siapa pemiliknya, dan apakah perangkat tersebut aman. Tanpa pengawasan, perangkat yang tidak memenuhi standar keamanan bisa tetap mengakses aplikasi bisnis atau data sensitif. Memanfaatkan solusi keamanan seperti Endpoint Central, organisasi dapat memantau seluruh perangkat yang aktif di jaringan, memeriksa status kepatuhan, dan mengidentifikasi potensi ancaman secara real time. Integrasi dengan sistem conditional access juga memungkinkan hanya perangkat yang terverifikasi dan aman yang dapat mengakses sumber daya perusahaan.

4. Resistensi dari karyawan terhadap kebijakan keamanan tambahan

Bagi sebagian karyawan, pemasangan agen MDM atau penerapan kebijakan enkripsi terasa mengganggu kenyamanan dan privasi. Mereka khawatir perusahaan bisa memantau aktivitas pribadi atau menghapus data tanpa izin. Resistensi ini sering membuat adopsi BYOD terhambat, bahkan memunculkan praktik shadow IT di mana pengguna mencari jalan pintas agar tetap bisa bekerja tanpa mengikuti aturan keamanan. Mengatasi hal ini, penting bagi perusahaan untuk membangun komunikasi yang transparan: jelaskan data apa yang dikelola, apa yang tidak diakses oleh IT, dan bagaimana sistem melindungi privasi pengguna.

Setiap perangkat membawa tantangan tersendiri mulai dari perbedaan sistem operasi hingga resistensi pengguna terhadap kebijakan keamanan tambahan. Namun, dengan pendekatan yang tepat, tantangan ini bukan berarti hambatan.

Strategi mengamankan BYOD di lingkungan kerja

Setelah memahami berbagai risiko dan tantangan, langkah paling penting adalah menerapkan strategi keamanan BYOD yang terencana. Tujuannya sederhana: menjaga keseimbangan antara fleksibilitas pengguna dan perlindungan data perusahaan. Dengan kebijakan dan teknologi yang tepat, organisasi bisa menikmati manfaat BYOD tanpa mengorbankan keamanan.

1. Tetapkan kebijakan BYOD yang jelas

Setiap inisiatif BYOD harus dimulai dari kebijakan, tanpa panduan resmi, karyawan cenderung menggunakan perangkat pribadi sesuai preferensi masing-masing dan di situlah celah keamanan muncul. Kebijakan ini juga harus disertai sosialisasi yang jelas, agar karyawan memahami bahwa tujuan utama bukan untuk mengontrol perangkat mereka, melainkan melindungi data perusahaan. Kebijakan BYOD yang efektif perlu menjawab pertanyaan-pertanyaan mendasar seperti:

Jenis perangkat apa yang diizinkan untuk mengakses sistem internal?

Aplikasi apa yang boleh digunakan untuk keperluan kerja, dan mana yang dilarang?

Bagaimana mekanisme pelaporan jika perangkat hilang atau dicurigai terinfeksi?

Data apa yang boleh disimpan secara lokal di perangkat pribadi?

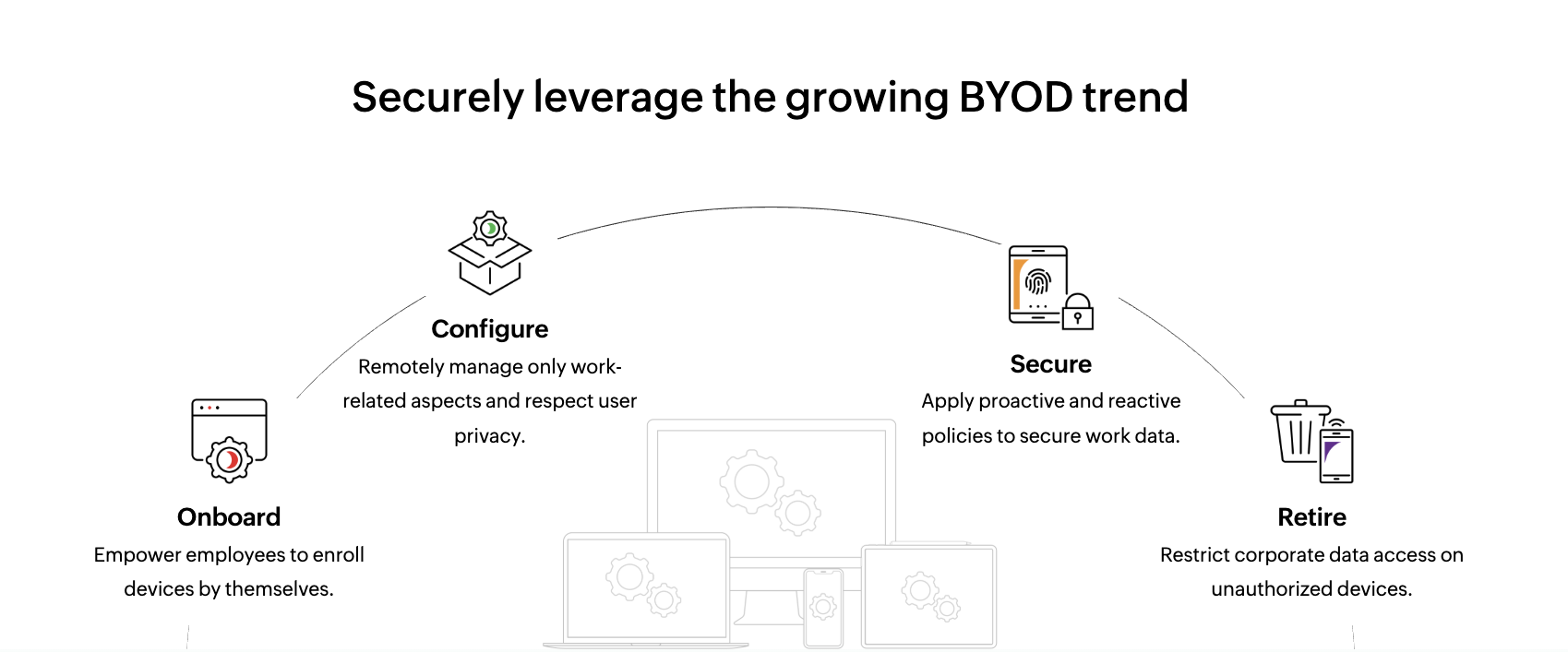

2. Gunakan solusi Mobile Device Management (MDM)

Tanpa tool yang terpusat, tim IT akan kesulitan mengelola ratusan perangkat pribadi yang terhubung ke jaringan perusahaan. Di tahap ini solusi Mobile Device Management (MDM) seperti ManageEngine Mobile Device Manager Plus berperan penting. MDM memungkinkan admin memantau, mengonfigurasi, dan mengamankan seluruh perangkat BYOD dari satu dashboard. Beberapa kemampuannya mencakup:

Enrollment otomatis: perangkat baru dapat didaftarkan secara cepat dan aman.

Kebijakan akses adaptif: hanya perangkat yang memenuhi standar keamanan yang diizinkan terhubung ke aplikasi kerja.

Remote wipe & lock: jika perangkat hilang, admin bisa menghapus data perusahaan tanpa menyentuh data pribadi pengguna.

Compliance reporting: menampilkan status kepatuhan perangkat secara real time.

3. Pisahkan data pribadi dan data perusahaan

Pemisahan data adalah kunci utama dalam menjaga keseimbangan BYOD. Teknologi seperti containerization memungkinkan sistem IT membuat dua ruang kerja berbeda di satu perangkat: satu untuk aktivitas pribadi, satu untuk pekerjaan.

Data bisnis tersimpan di ruang kerja yang terenkripsi dan bisa dikontrol oleh admin.

Data pribadi seperti foto, pesan, atau aplikasi hiburan tidak akan tersentuh kebijakan perusahaan.

Ketika karyawan keluar dari perusahaan, hanya work profile yang akan dihapus, bukan seluruh isi perangkat.

4. Terapkan Multi-Factor Authentication (MFA) dan prinsip Zero Trust

Dalam lingkungan BYOD, autentikasi tunggal tidak cukup. Pengguna dapat mengakses data perusahaan dari berbagai lokasi dan perangkat, sehingga diperlukan verifikasi berlapis melalui Multi-Factor Authentication (MFA). Contohnya, pengguna harus mengonfirmasi login menggunakan OTP, token, atau sidik jari selain kata sandi utama. MFA ini dapat dikombinasikan dengan prinsip Zero Trust Security, yaitu pendekatan yang tidak pernah menganggap suatu perangkat atau pengguna sepenuhnya aman.

5. Lakukan monitoring dan audit secara berkala

Keamanan BYOD tidak berhenti setelah implementasi. Ancaman siber terus berkembang, sehingga organisasi perlu melakukan pemantauan dan audit secara berkelanjutan. ini mencakup aktivitas login, aplikasi yang diinstal, serta kepatuhan perangkat terhadap kebijakan keamanan. Solusi seperti ManageEngine Log360, Endpoint Central, atau ADAudit Plus dapat membantu tim IT untuk:

Melacak aktivitas pengguna dan mendeteksi perilaku mencurigakan.

Menghasilkan laporan audit untuk keperluan comploance

Memberikan notifikasi otomatis jika terjadi pelanggaran kebijakan.

Siapkah Anda menerapkan kebijakan BYOD yang aman?

Kebijakan Bring Your Own Device (BYOD) bukan sekadar tren, tetapi bagian dari evolusi cara kerja modern yang menuntut fleksibilitas tanpa mengorbankan keamanan. Ketika karyawan dapat bekerja dengan perangkat pribadi, produktivitas dan efisiensi memang meningkat namun tanpa pengawasan dan kebijakan yang jelas, risiko kebocoran data juga ikut membesar.

Guna menjaga keseimbangan antara kenyamanan dan keamanan, organisasi perlu menerapkan sistem manajemen perangkat yang terpusat. Menggunakan solusi ManageEngine Mobile Device Manager Plus membantu tim IT mengelola perangkat pribadi dengan aman, mulai dari pendaftaran perangkat (enrollment), penerapan kebijakan keamanan, hingga remote wipe untuk melindungi data perusahaan ketika perangkat hilang atau tidak lagi digunakan.

Bagi organisasi yang juga ingin memperluas pengelolaan ke laptop, desktop, dan perangkat hybrid, ManageEngine Endpoint Central dapat melengkapi strategi BYOD dengan kapabilitas manajemen patch, distribusi software, dan pemantauan kepatuhan dari satu dashboard terpadu.

Pelajari lebih lanjut tentang solusi kami:

Demo Mobile Device Manager Plus | Demo Endpoint Central