Endpoint security: Bagaimana strategi perlindungan terbaiknya?

Jumlah perangkat yang dimiliki organisasi kini terus bertambah seiring berkembangnya kebutuhan kerja modern. Bayangkan saja, satu karyawan punya satu ponsel dan satu laptop. Jika dikali jumlah seluruh karyawan dalam organisasi, jumlahnya bukan main-main.

Setiap perangkat ini terhubung ke jaringan organisasi dan berpotensi menjadi titik masuk bagi ancaman siber. Oleh karena itu, keamanan endpoint perlu menjadi perhatian khusus dalam strategi cybersecurity organisasi.

Lalu, bagaimana cara menerapkan keamanan endpoint yang efektif? Simak dalam blog ini!

Apa itu endpoint security?

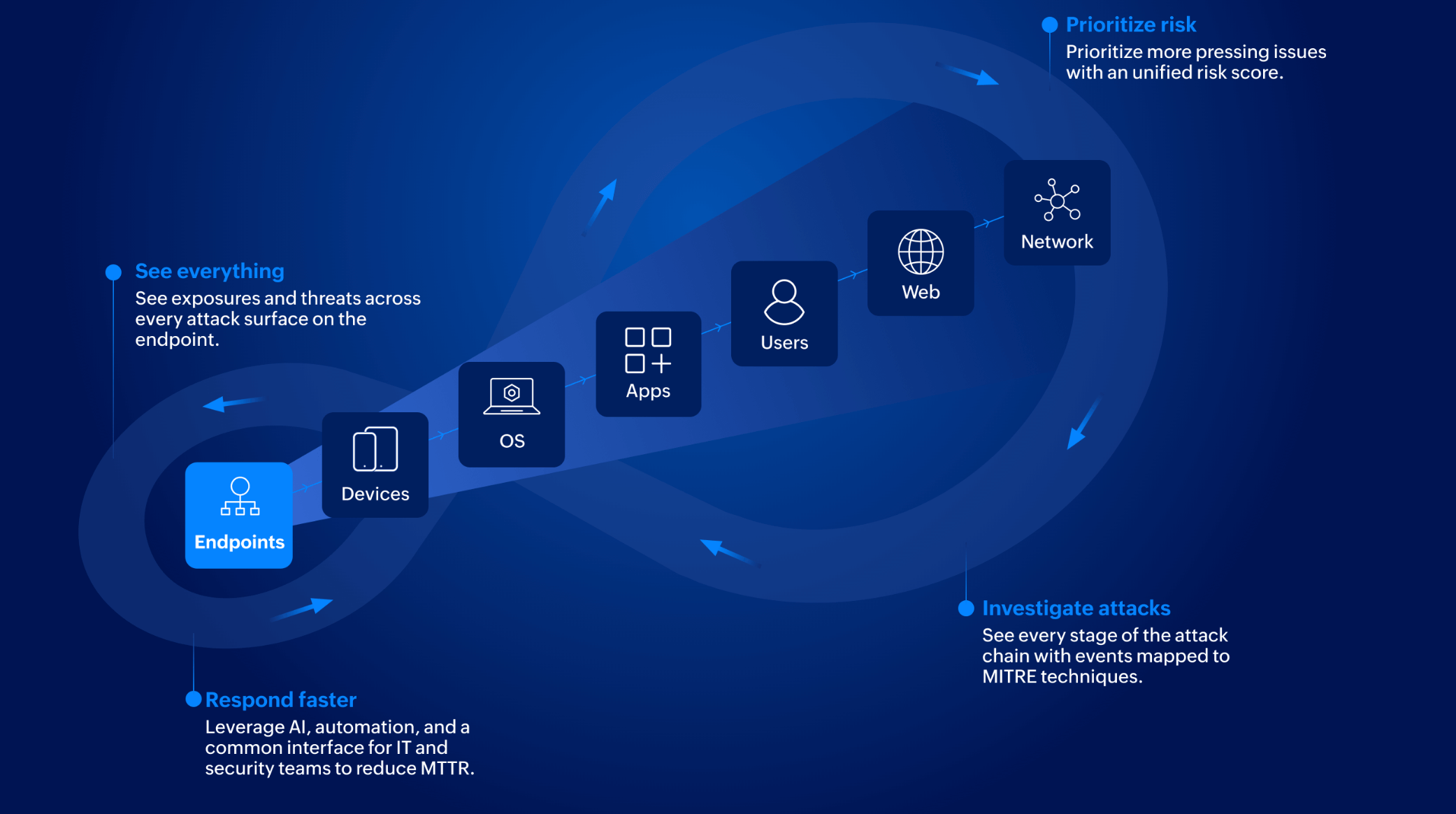

Keamanan endpoint (endpoint security/endpoint protection) adalah pendekatan keamanan siber untuk mengamankan dan mencegah aktivitas berbahaya pada endpoint, seperti laptop, desktop, atau hp. Mengingat endpoint kini menjadi salah satu sumber masuk serangan siber terbanyak, pelaku kejahatan tidak lagi bertujuan untuk mendapatkan akses ke endpoint saja, tetapi juga untuk merusak sistem atau mencuri data sensitif yang berharga.

Keamanan endpoint kini sangat penting, sebab setiap endpoint yang terhubung ke jaringan organisasi bisa menjadi jalan masuk bagi pelaku kejahatan. Apalagi, saat ini kerja remote semakin marak. Banyak endpoint yang digunakan dari rumah dan membutuhkan pengawasan penuh. Jika tidak diawasi dengan baik, perangkat tersebut rentan terhadap serangan siber seperti ransomware, phishing, dan advanced persistent threat (APT).

Risiko & Ancaman di Endpoint

Endpoint sering disebut sebagai “pintu depan” serangan siber. Jika satu perangkat berhasil disusupi, penyerang bisa dengan mudah menjalar ke seluruh jaringan perusahaan. Hal ini membuat endpoint menjadi target paling menarik karena relatif lebih mudah dieksploitasi dibandingkan sistem pusat yang biasanya lebih ketat keamanannya.

1. Phishing & Malware

Email phishing masih menjadi metode serangan paling populer. Karyawan yang tanpa sadar mengklik tautan atau mengunduh lampiran berbahaya dapat memicu infeksi malware di laptop atau smartphone mereka. Dari satu perangkat, malware bisa bergerak ke aplikasi bisnis atau bahkan server internal.

2. Ransomware

Ransomware bekerja dengan mengenkripsi data di endpoint lalu menuntut tebusan. Ancaman ini semakin canggih karena bisa menyebar cepat ke server dan sistem penting lain, menyebabkan downtime dan potensi kerugian finansial besar. Banyak kasus di Indonesia yang menunjukkan bahwa serangan ransomware dapat melumpuhkan layanan publik maupun sektor keuangan hanya dalam hitungan jam.

3. Data Leakage

Perangkat yang hilang atau dicuri tanpa proteksi enkripsi dapat menyebabkan kebocoran data sensitif. Hal ini tidak hanya merugikan secara finansial, tapi juga melanggar regulasi seperti UU PDP, yang mewajibkan perlindungan data pribadi. Reputasi perusahaan juga bisa tercoreng ketika data pelanggan jatuh ke pihak yang salah.

4. BYOD (Bring Your Own Device)

Banyak perusahaan di Indonesia mengizinkan karyawan menggunakan perangkat pribadi untuk bekerja. Tanpa standar keamanan yang konsisten, perangkat ini dapat membawa malware atau menjadi celah masuk bagi penyerang. Risiko semakin besar karena perangkat pribadi sering digunakan juga untuk aktivitas non-kerja yang tidak diawasi oleh tim IT.

5. Shadow IT

Penggunaan aplikasi tidak resmi di endpoint karyawan sering diabaikan. Padahal, aplikasi yang tidak terverifikasi bisa mengandung celah keamanan atau tidak sesuai dengan standar kepatuhan. Aplikasi ini juga mempersulit tim IT untuk melakukan monitoring dan patching secara menyeluruh.

Apa saja komponen endpoint security?

Ada beberapa komponen yang jika disatukan dapat meningkatkan keamanan endpoint, yaitu:

1. Vulnerability Management

Vulnerability management atau manajemen kerentanan bertujuan untuk menemukan dan menutup celah keamanan siber. Manajemen ini dimulai dengan mendeteksi dan memperbaiki kerentanan secara otomatis, agar penyerang tidak bisa masuk lewat celah tersebut. Jika ada zero-day vulnerability, kerentanan akan diatasi menggunakan script mitigasi.

2. Endpoint Privilege Management

Endpoint privilege management bertujuan untuk menghindari serangan yang memanfaatkan hak akses berlebihan. Caranya adalah dengan memberi hak akses hanya kepada orang-orang yang membutuhkan. Selain itu, user hanya bisa menjalankan aplikasi dengan hak akses terbatas.

Hak akses juga bisa diberikan secara sementara, yang otomatis dicabut setelah waktunya habis. Lalu, hak akses juga bisa diatur khusus per aplikasi, bukan per user.

3. Device Control

Device control adalah kendali perangkat eksternal seperti USB dan printer. Gunanya agar perangkat tersebut tidak menjadi pintu kebocoran data.

Untuk menjaga keamanan siber, Anda perlu memahami kapan perangkat tersambung ke endpoint, membuat aturan transfer file, mengatur akses ke perangkat tertentu, dan memantau semua aktivitas perangkat eksternal.

4. Application Control

Komponen ini memberikan izin hanya ke beberapa aplikasi tertentu. Jika ada aplikasi eksternal yang diunduh dari sumber mencurigakan dan tidak disetujui, aplikasi tersebut tidak dapat terinstal. Kalaupun aplikasi sudah terinstal, Anda bisa memindai semua aplikasi lalu menandai mana yang aman dan mana yang tidak.

5. Browser Security

Serangan siber juga bisa terjadi melalui browser. Itulah mengapa, penting untuk memantau browser apa saja yang dipakai di perusahaan kemudian menerapkan pengaturan keamanan yang perlu dipatuhi semua browser. Hapus juga add-on berbahaya dan hanya izinkan akses ke situs yang disetujui organisasi.

6. Anti-Ransomware

Komponen ini melindungi endpoint Anda dari serangan ransomware, yaitu jenis malware berbahaya yang dirancang untuk mengunci atau mengenkripsi data milik korban, lalu meminta tebusan agar data tersebut bisa diakses kembali.

Ransomware bisa dideteksi menggunakan analisis perilaku berbasis machine learning. Jika ransomware terdeteksi, ransomware akan dihilangkan dan endpoint akan dikarantina. Adapun jika data terinfeksi ransomware, Anda bisa mengembalikan data menggunakan fitur rollback.

7. BitLocker Management

BitLocker management bertujuan untuk mengenkripsi data agar tetap aman meskipun perangkat hilang atau dicuri. Data sebaiknya dienkripsi, baik sebagian atau seluruhnya. Jika hardware yang menyimpan data mengalami masalah, Anda bisa mengambil data menggunakan recovery key.

Endpoint Protection Platforms (EPP) vs. Traditional Antivirus

Banyak perusahaan di Indonesia masih mengandalkan antivirus tradisional untuk melindungi perangkat karyawan. Sayangnya, solusi ini hanya efektif untuk ancaman lama yang sudah terdokumentasi. Antivirus bekerja dengan signature-based detection, artinya hanya bisa mengenali malware yang sudah ada di database. Begitu muncul ancaman baru seperti zero-day exploit atau ransomware varian baru, antivirus sering kali tidak mampu mendeteksi dengan cepat.

Di sisi lain, Endpoint Protection Platforms (EPP) menawarkan pendekatan yang lebih komprehensif dan proaktif:

Real-time monitoring: Memantau aktivitas endpoint secara terus menerus, bukan hanya saat pemindaian.

AI & Machine Learning: Mendeteksi pola perilaku mencurigakan, termasuk serangan zero-day yang belum pernah tercatat.

Integrasi dengan EDR (Endpoint Detection & Response): Tidak hanya mencegah, tapi juga menganalisis, merespons, dan melakukan forensic jika ada serangan.

Centralized management console: Admin IT bisa mengatur kebijakan, patch, dan kontrol akses dari satu dashboard untuk seluruh perangkat.

Perbedaan mendasar ini membuat EPP jauh lebih sesuai dengan kebutuhan bisnis modern, terutama di era kerja hybrid dan BYOD. Jika antivirus hanya sekadar “penjaga gerbang”, maka EPP adalah sistem keamanan terpadu yang mampu mendeteksi, mencegah, sekaligus merespons ancaman di endpoint.

Apa saja best-practice dalam endpoint security?

Supaya endpoint Anda selalu aman dari serangan siber, berikut cara-cara yang bisa diterapkan.

1. Memahami kesiapan organisasi

Sebelum menentukan proyek atau solusi keamanan endpoint apa yang perlu diimplementasikan, Anda perlu memahami risiko dan maturity level dari keamanan endpoint di organisasi. Pada proses ini, Anda perlu menganalisis lanskap serangan, guna memahami jenis serangan yang mungkin terjadi, dampaknya, dan seberapa besar kemungkinan terjadinya.

Selain itu, Anda juga perlu melakukan risk assessment (penilaian risiko). Terdapat dua jenis risk assessment, yaitu enterprise risk assessment serta cyber dan IT risk assessment. Pada enterprise risk assessment, Anda akan menilai risiko dari sudut pandang bisnis secara keseluruhan. Sementara itu, pada cyber dan IT risk assessment, Anda akan menyusun daftar risiko keamanan siber serta dampaknya bagi bisnis.

2. Memahami kebutuhan organisasi

Anda juga perlu memahami kebutuhan organisasi sebelum menentukan tool endpoint security yang tepat. Mengacu pada laporan Gartner, organisasi sebaiknya melibatkan semua stakeholder yang relevan dalam proses analisis kebutuhan. Tujuannya agar ada keselarasan dalam tujuan dan ekspektasi, serta memastikan dukungan dari pimpinan. Dengan begitu, solusi yang dipilih akan sesuai dengan kebutuhan operasional dan dapat digunakan secara jangka panjang, bukan hanya jangka pendek.

3. Menyusun roadmap perlindungan endpoint

Setelah mengidentifikasi risiko dan kebutuhan organisasi, Anda sudah bisa menyusun roadmap perlindungan endpoint. Caranya adalah dengan memetakan semua tool yang saat ini digunakan, memahami kelebihan dan kekurangan dari setiap tool tersebut, lalu menyusun proyek peningkatan agar penggunaan tool lebih efisien.

Mengutip Gartner, Anda juga perlu mempertimbangkan tingkat maturity dari keamanan di organisasi saat menyusun roadmap. Sebab, pendekatan yang diambil akan berbeda-beda, tergantung pada maturity level. Misalnya, organisasi dengan maturity level rendah bisa mulai dengan solusi yang lebih sederhana, seperti endpoint protection platform (EPP). Sementara itu, organisasi yang lebih siap bisa mengimplementasikan cybersecurity threat exposure management (CTEM).

4. Merancang workflow dan kebijakan sebelum implementasi tool

Sebelum mulai menerapkan tool keamanan endpoint, Anda bisa merancang workflow dan kebijakan tata kelola (governance) terlebih dahulu. Lalu, dokumentasi dan standarisasi semuanya dengan jelas, baik dalam bentuk prosedur atau panduan. Dengan ini, organisasi bisa menghindari kekacauan saat implementasi, menjaga konsistensi, dan mengurangi risiko pelanggaran regulasi.

5. Mengevaluasi konfigurasi

Kalau tool sudah diimplementasikan, jangan lupa untuk mengevaluasi konfigurasinya. Pastikan tool keamanan endpoint yang digunakan benar-benar dikonfigurasi dengan tepat. Hal ini penting guna mencegah adanya vulnerability atau kerentanan. Adapun jika kerentanan terdeteksi, Anda bisa mengatasinya lebih awal sebelum celah itu dimanfaatkan oleh penyerang.

Untuk mengevaluasi konfigurasi, Anda bisa menggunakan checklist atau benchmark seperti CIS benchmark. Selain itu, Anda juga bisa menggunakan attack surface coverage and analysis (ASCA), yaitu sistem otomatis yang berfungsi menganalisis ancaman dan kerentanan yang mungkin ada serta kemampuan pertahanan yang tersedia di organisasi.

6. Berinvestasi pada SDM

Apapun tool keamanan endpoint Anda, tool tersebut baru bisa berjalan efektif jika digunakan oleh orang-orang yang tepat. Itulah mengapa, berinvestasi pada SDM juga penting. Anda perlu melatih tim internal agar paham cara menggunakan, mengatur, dan mengevaluasi tool. Jika pelatihan internal tidak memungkinkan, Anda juga bisa bekerja sama dengan penyedia layanan pihak ketiga.

Strategi Perlindungan Endpoint

Melindungi endpoint tidak cukup hanya dengan memasang antivirus di perangkat karyawan. Ancaman siber saat ini menuntut pendekatan yang lebih proaktif, terintegrasi, dan mudah dikelola. Berikut adalah strategi yang dapat diterapkan perusahaan di Indonesia untuk memperkuat endpoint security.

1. Otomatisasi Patch dan Vulnerability Management

Banyak serangan memanfaatkan celah lama pada sistem operasi atau aplikasi pihak ketiga yang belum diperbarui. Dengan patch management terpusat, tim IT bisa langsung mengetahui perangkat mana yang rentan dan segera mendistribusikan update tanpa menunggu lama.

Pendekatan ini tidak hanya mempercepat perbaikan, tetapi juga memastikan kepatuhan terhadap regulasi yang mewajibkan patching berkala. Selain itu, proses otomatis mengurangi ketergantungan pada kerja manual tim IT.

2. Terapkan Privilege Management

Gunakan prinsip least privilege di setiap endpoint. Artinya, pengguna hanya diberikan hak akses sesuai kebutuhan pekerjaannya. Langkah sederhana ini bisa mencegah malware atau penyerang memanfaatkan akun karyawan untuk menjalankan aksi berbahaya.

Dengan privilege management, aktivitas administratif bisa lebih terkontrol, sehingga meminimalisir risiko insider threat. Selain itu, audit akses menjadi lebih mudah dilakukan ketika terjadi insiden.

3. Kontrol Perangkat dan Aplikasi

USB drive, hard disk eksternal, atau aplikasi yang tidak sah sering kali menjadi jalan masuk malware. Dengan device control dan application control, perusahaan dapat membatasi hanya perangkat serta aplikasi yang memang sudah diverifikasi yang bisa digunakan.

Kebijakan ini juga membantu mencegah kebocoran data yang disengaja maupun tidak sengaja. Selain itu, tim IT memiliki visibilitas penuh terhadap aplikasi apa saja yang digunakan di seluruh endpoint.

4. Perkuat Browser Security

Sebagian besar aktivitas kerja saat ini berbasis web. Mengamankan browser dari plugin berbahaya, mencegah unduhan dari situs berisiko, dan menerapkan kebijakan keamanan web dapat menutup banyak celah serangan.

Browser security juga mendukung produktivitas karena mengurangi risiko karyawan membuka situs phishing atau berbahaya. Dengan policy terpusat, IT dapat menjaga konsistensi standar keamanan di seluruh organisasi.

5. Gunakan Proteksi Anti-Ransomware

Ancaman ransomware perlu diantisipasi dengan deteksi berbasis perilaku. Sistem ini mampu mengenali aktivitas mencurigakan, misalnya enkripsi massal file, lalu segera mengisolasi perangkat korban sebelum serangan menyebar lebih luas.

Deteksi dini ini krusial karena ransomware modern sering kali menyamar agar tidak terdeteksi antivirus biasa. Menggunakan anti ransomware sistem karantina otomatis, dampak serangan bisa ditekan sebelum menjalar ke server dan data inti perusahaan.

6. Terapkan Enkripsi Data Drive

Pastikan semua data di endpoint terlindungi dengan enkripsi penuh (seperti BitLocker). Dengan begitu, data tetap aman sekalipun perangkat hilang atau dicuri. Perusahaan juga perlu menyiapkan mekanisme backup terenkripsi agar data dapat dipulihkan dengan cepat.

Enkripsi bukan hanya langkah teknis, tetapi juga syarat penting untuk kepatuhan regulasi seperti UU PDP. Hal ini membuktikan komitmen perusahaan dalam menjaga kerahasiaan data pelanggan dan karyawan.

7. Tingkatkan Awareness Karyawan

Teknologi tidak akan efektif tanpa dukungan manusia. Edukasi keamanan untuk karyawan melalui training reguler dan simulasi phishing dapat membangun budaya waspada di lingkungan kerja. Dengan pendekatan ini, karyawan tidak hanya tahu apa yang harus dihindari, tetapi juga memahami perannya sebagai garis pertahanan pertama. Perusahaan bisa mengukur efektivitas training melalui uji coba serangan phishing internal.

8. Implementasi Zero Trust Security

Setiap akses dari pengguna maupun perangkat harus selalu diverifikasi, bukan hanya saat login awal. Dengan pendekatan Zero Trust, perangkat yang tidak memenuhi standar keamanan otomatis dibatasi aksesnya. Model Zero Trust membantu perusahaan menghadapi risiko kerja hybrid dan BYOD. Dengan kebijakan adaptif ini, keamanan tidak lagi bergantung pada perimeter jaringan, melainkan pada identitas dan kondisi perangkat itu sendiri.

Jaga keamanan endpoint dengan ManageEngine

Selama ini, Anda mungkin baru fokus pada pengelolaan endpoint saja. Padahal, tak hanya perlu dikelola, endpoint juga perlu dipastikan keamanannya. Itulah mengapa, tool yang hanya mengandalkan manajemen endpoint tidak lagi relevan. Anda juga tidak bisa menggunakan dua tool terpisah antara manajemen dan keamanan endpoint, sebab lebih merepotkan.

Beberapa solusi ManageEngine yang relevan untuk endpoint security di Indonesia antara lain:

Endpoint Central: platform manajemen endpoint all-in-one untuk patching, software deployment, device control, dan remote troubleshooting.

Browser Security Plus: memperkuat keamanan browser perusahaan dengan policy terpusat, kontrol ekstensi, dan proteksi terhadap situs phishing.

Patch Manager Plus: otomatisasi patch OS dan aplikasi pihak ketiga dengan coverage luas, mendukung kepatuhan regulasi.

Vulnerability Manager Plus: mendeteksi, menilai, dan menutup kerentanan di sistem endpoint sebelum dieksploitasi penyerang.

Device Control Plus: mengatur akses perangkat periferal seperti USB & hard disk eksternal untuk mencegah kebocoran data atau penyebaran malware.

Untuk mempermudah gambaran, berikut tabel yang memetakan fitur utama dengan risiko yang dilindungi:

Layanan ManageEngine | Risiko yang Dilindungi |

Endpoint Central | Serangan akibat sistem tidak terpatch, kebocoran data dari device USB, aplikasi tak resmi. |

Browser Security Plus | Phishing berbasis web, serangan dari ekstensi/plug-in berbahaya, kebocoran data via browser. |

Patch Manager Plus | Eksploitasi celah keamanan OS & software pihak ketiga. |

Vulnerability Manager Plus | Serangan yang memanfaatkan kerentanan software & konfigurasi endpoint. |

Device Control Plus | Data theft & malware dari USB, HDD eksternal, dan perangkat periferal lainnya. |

Endpoint adalah first line of defense dalam keamanan siber, sekaligus titik lemah yang paling sering dimanfaatkan penyerang. Dari phishing, ransomware, hingga kebocoran data karena perangkat hilang semua bisa bermula dari endpoint yang tidak terlindungi dengan baik.

Untuk itu, perusahaan di Indonesia perlu meninggalkan pendekatan lama berbasis antivirus tradisional dan mulai beralih ke strategi endpoint security modern. Dengan kombinasi teknologi seperti patch management otomatis, privilege management, browser security, anti-ransomware, hingga penerapan Zero Trust, risiko serangan dapat ditekan secara signifikan.

Tertarik mencoba langsung bagaimana software endpoint security Endpoint Central bisa menjaga keamanan endpoint di organisasi Anda? Jadwalkan sesi konsultasi gratis dengan tim ManageEngine Indonesia!

Frequently asked questions (FAQ)

Berikut beberapa pertanyaan yang sering diajukan terkait keamanan endpoint.

1. Apa perbedaan manajemen endpoint dan keamanan endpoint?

Manajemen endpoint fokus pada pengelolaan perangkat, misalnya instalasi software, update patch, dan penge hardware/software. Sementara itu, keamanan endpoint fokus pada perlindungan perangkat dari ancaman siber. Contohnya penerapan antivirus, firewall, device control, hingga privilege management.

2. Apa saja contoh endpoint yang perlu diamankan?

Endpoint yang sering digunakan karyawan perlu diamankan, baik itu laptop, smartphone, tablet, desktop, server, ataupun perangkat IoT.

3. Apa tantangan utama dalam mengelola keamanan endpoint?

Saat mengamankan endpoint, Anda akan menemukan beragam tantangan seperti banyaknya jumlah perangkat yang harus diawasi, variasi sistem operasi dan aplikasi, BYOD, keterbatasan sumber daya, dan kurangnya visibilitas terhadap aktivitas pengguna.

4. Apakah mengelola keamanan endpoint bisa dilakukan dari satu platform?

Ya, Anda bisa menggunakan tool ManageEngine Endpoint Central untuk mengelola sekaligus melindungi endpoint dari satu dashboard terpadu.

5. Bagaimana cara mengetahui apakah endpoint sudah aman?

Anda bisa menggunakan beberapa indikator seperti tidak ada perangkat yang menggunakan software usang, semua endpoint memiliki proteksi aktif, tidak ada deteksi malware, log aktivitas sudah rutin dianalisis, dan user menerapkan metode autentikasi.