Strategi Mengelola Data Log dalam Skala Besar dengan SIEM

Meningkatnya kompleksitas infrastruktur TI dan ancaman siber yang makin canggih, log menjadi aset penting bagi tim IT dan keamanan. Setiap aktivitas pengguna, akses sistem, hingga kesalahan aplikasi tercatat dalam bentuk log. Namun, saat data log terus bertambah dalam volume dan berasal dari berbagai sumber server, perangkat jaringan, cloud, dan endpoint tantangannya pun ikut membesar: bagaimana mengelola semua log ini secara efisien dan aman?

Log management bukan lagi sekadar soal menyimpan data namun mengenai bagaimana organisasi mengumpulkan, menormalkan, menganalisis, dan merespons informasi log untuk mencegah insiden, mempercepat investigasi, dan memastikan kepatuhan terhadap regulasi.

Menjawab tantangan tersebut, banyak organisasi beralih ke solusi SIEM (Security Information and Event Management). Kemampuannya dalam korelasi data real-time, analisis ancaman, dan otomatisasi respons insiden, SIEM menjadi fondasi strategis dalam mengelola log berskala besar.

Dalam artikel ini, kita akan membahas:

Tantangan umum dalam log management skala besar,

Bagaimana SIEM dapat membantu menyederhanakan dan mengoptimalkan proses ini,

Strategi konkret untuk implementasi yang efektif.

Tantangan log management di enterprise

Semakin berkembangnya infrastuktur IT dan adopsi cloud, volume data log yang dihasilkan oleh sistem TI meningkat. Log memberikan visibilitas yang sangat dibutuhkan untuk memahami apa yang terjadi dalam infrastruktur Anda. Namun di sisi lain, manajemen log dalam skala besar menghadirkan berbagai tantangan serius, seperti berikut.

Volume log yang terus meningkat

Infrastruktur TI modern bisa menghasilkan jutaan hingga miliaran entri log setiap hari. Jumlah yang begitu besar membuat tim keamanan kewalahan memilah informasi penting dari tumpukan data yang sebagian besar hanya berupa noise. Jika tidak dikelola dengan baik, data log yang seharusnya menjadi aset bisa berubah menjadi beban. Dalam situasi serangan, keterlambatan beberapa menit dalam menemukan log relevan dapat menyebabkan ancaman meluas tanpa kendali.

Variasi sumber dan format data

Log berasal dari berbagai sumber, firewall, server, Active Directory, endpoint, aplikasi SaaS, hingga container dan microservices dengan format yang berbeda-beda. Tanpa normalisasi, analisis log lintas sistem menjadi lambat dan rawan kesalahan. Hal ini menyulitkan tim keamanan untuk membangun konteks utuh dari sebuah insiden. Akibatnya, organisasi berisiko gagal mendeteksi pola serangan yang sebenarnya sudah terlihat jelas bila data tersebut terhubung.

Minimnya visibilitas real-time

Banyak organisasi masih mengandalkan pengumpulan log manual atau sistem terpisah. Hal ini membuat deteksi insiden membutuhkan waktu lama, padahal dalam serangan siber, keterlambatan beberapa menit saja bisa sangat merugikan. Tanpa visibilitas real-time, tim keamanan bekerja secara reaktif, bukan proaktif. Kondisi ini membuat mereka hanya bisa menanggapi insiden setelah kerusakan terjadi, bukan mencegahnya sejak awal.

Tekanan regulasi dan audit

Peraturan seperti UU PDP, ISO 27001, atau PCI-DSS mengharuskan perusahaan menyimpan log dalam jangka waktu tertentu dan menyiapkan bukti audit. Tanpa log management yang terstruktur, proses ini bisa memakan waktu dan biaya yang besar. Selain itu, organisasi juga berisiko dikenakan sanksi jika tidak mampu menunjukkan bukti kepatuhan. Meningkatnya standar regulasi global, kebutuhan akan log yang rapi, terjaga integritasnya, dan mudah ditelusuri menjadi semakin mendesak.

Beban penyimpanan yang tinggi

Menyimpan semua log tanpa lifecycle management membuat storage cepat penuh dan memperlambat pencarian log historis ketika investigasi dibutuhkan. Hal ini juga menambah biaya operasional, karena organisasi harus menyediakan infrastruktur penyimpanan tambahan. Ironisnya, sebagian besar log yang disimpan mungkin tidak lagi relevan untuk kebutuhan bisnis maupun keamanan.

Alert fatigue pada tim keamanan

Tanpa filter dan prioritisasi yang tepat, tim SOC bisa dibanjiri ratusan hingga ribuan alert setiap hari. Kondisi ini dikenal sebagai alert fatigue, yang membuat staf keamanan kewalahan hingga sulit membedakan mana alert yang kritis dan mana yang tidak penting. Dalam jangka panjang, hal ini bisa menurunkan kewaspadaan tim dan menyebabkan ancaman nyata terlewat begitu saja. Tidak jarang, insiden besar berawal dari alert kecil yang diabaikan karena dianggap tidak signifikan.

Strategi Mengelola Log dalam Skala Besar dengan SIEM

Setelah mengetahui tantangan, maka selanjutya ialah merancang strategi untuk mengelolanya. Mengelola data log dalam skala besar bukan hanya soal menyimpan data, tetapi bagaimana mengubahnya menjadi intelijen keamanan yang dapat dimanfaatkan secara proaktif. Berikut strategi-strategi penting yang dapat dijalankan menggunakan solusi SIEM:

1. Sentralisasi pengumpulan log dari berbagai sumber

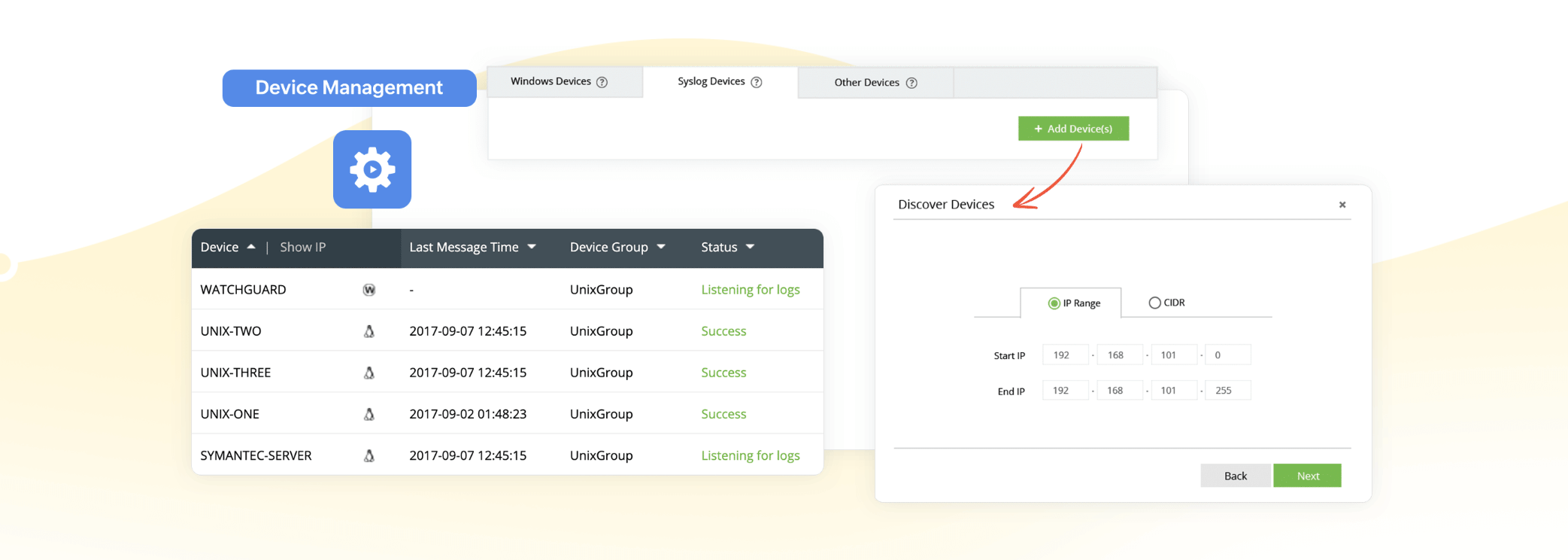

Menyatukan log dari seluruh lingkungan TI baik on-premises maupun cloud ke dalam satu platform akan meningkatkan visibilitas dan efisiensi analisis. Tim IT tidak lagi harus membuka berbagai sistem secara manual karena semua informasi log tersedia dalam satu dashboard terpusat. Hal ini juga meminimalkan risiko kehilangan jejak log penting saat terjadi insiden.

Identifikasi semua sumber log utama, seperti server, firewall, Active Directory, endpoint, dan aplikasi cloud.

Konfigurasikan agen atau integrasi agentless, misalnya dengan menggunakan syslog, API, atau konektor khusus.

Pastikan log berjalan real-time, dan tidak terjadi duplikasi data yang membebani sistem.

Monitor status pengumpulan log secara berkala, agar tidak ada sumber yang berhenti mengirimkan data tanpa diketahui.

2. Normalisasi dan standarisasi format log

Format log yang tidak seragam menjadi hambatan utama dalam proses analisis dan korelasi. Dengan normalisasi, data log dari berbagai sumber diubah ke dalam format yang konsisten agar bisa dibandingkan dan diproses secara otomatis oleh sistem SIEM.

Gunakan parser bawaan atau kustom dari SIEM untuk menyesuaikan format log sesuai standar seperti CEF atau LEEF.

Pastikan informasi penting tetap terbaca, seperti timestamp, event ID, nama user, dan severity level.

Validasi hasil parsing secara berkala, untuk memastikan tidak ada informasi penting yang terabaikan.

Buat template untuk sumber log baru, agar proses normalisasi dapat langsung dilakukan saat sumber baru ditambahkan.

3. Korelasi dan deteksi ancaman otomatis

Korelasi log memungkinkan SIEM mendeteksi pola serangan yang tersembunyi, seperti serangan brute force yang disusul oleh privilege escalation. Ini membantu organisasi mengidentifikasi ancaman yang tidak bisa dideteksi jika log hanya dilihat secara terpisah.

Aktifkan rule korelasi untuk aktivitas mencurigakan, misalnya multiple failed logins atau akses tidak biasa dari user tertentu.

Integrasikan threat intelligence feed untuk memperkaya konteks analisis dengan reputasi IP, domain, atau hash file.

Gunakan machine learning, untuk mendeteksi anomali berdasarkan baseline aktivitas normal.

Review dan update rule secara berkala, agar tetap relevan dengan pola serangan terbaru.

4. Manajemen lifecycle log

Tidak semua log perlu disimpan dalam jangka panjang. Dengan manajemen lifecycle, Anda dapat mengatur retensi data secara efisien, tetap memenuhi kebutuhan audit, dan menghindari pemborosan penyimpanan.

Klasifikasikan log berdasarkan fungsinya, misalnya operasional harian vs kebutuhan audit.

Atur kebijakan retensi sesuai regulasi yang berlaku, seperti UU PDP atau ISO 27001.

Gunakan kompresi atau arsip otomatis, untuk log yang tidak sering diakses tetapi wajib disimpan.

Optimalkan storage dengan tiering, memindahkan log lama ke penyimpanan berbiaya lebih rendah.

5. Visualisasi log dan laporan kepatuhan

Dashboard dan laporan otomatis memungkinkan tim TI mendeteksi insiden secara visual dan menyusun dokumentasi audit tanpa proses manual yang rumit.

Gunakan dashboard real-time untuk memantau event seperti login failure, perubahan kebijakan, atau traffic anomali.

Buat laporan otomatis sesuai standar compliance, seperti PCI-DSS, HIPAA, atau UU PDP.

Sediakan filter dan segmentasi agar laporan bisa disesuaikan untuk auditor internal atau eksternal.

Lindungi laporan audit dengan akses terbatas, untuk menjaga integritas data.

6. Automasi Tanggapan terhadap Insiden (SOAR)

Integrasi SIEM dengan playbook otomatis memungkinkan respons insiden berjalan lebih cepat dan konsisten, tanpa perlu intervensi manual untuk setiap kasus.

Bangun playbook untuk jenis insiden tertentu, seperti brute force, data exfiltration, atau malware outbreak.

Integrasikan SIEM dengan sistem keamanan lainnya, seperti firewall, endpoint protection, atau ITSM.

Otomatiskan eskalasi insiden, baik dalam bentuk alert, tiket, atau notifikasi ke tim SOC.

Lakukan simulasi dan evaluasi playbook secara berkala, untuk memastikan efektivitasnya di situasi nyata.

Peran SIEM dalam Log Management

Mengelola log dalam skala besar tanpa sistem yang tepat ibarat mengandalkan sistem manual untuk memantau lalu lintas satu kota besar, sulit, lambat, dan rawan kesalahan. SIEM (Security Information and Event Management) hadir untuk menjawab tantangan ini. Tidak hanya sebagai repositori log, SIEM berperan sebagai mesin analitik yang mampu menyaring, menormalkan, dan menghubungkan jutaan data log menjadi informasi yang dapat ditindaklanjuti. Penerapan yang tepat, SIEM mengubah log yang semula hanya catatan teknis menjadi intelijen keamanan yang strategis.

Koleksi dan konsolidasi log

SIEM mengintegrasikan log dari berbagai sumber server, firewall, Active Directory, aplikasi SaaS, hingga layanan cloud ke dalam satu platform terpusat. Melalui konsolidasi ini, tim keamanan tidak perlu lagi membuka puluhan konsol berbeda hanya untuk mencari satu jejak aktivitas. Hasilnya, visibilitas menyeluruh tercapai dan blind spot yang sering dimanfaatkan penyerang bisa diminimalkan.

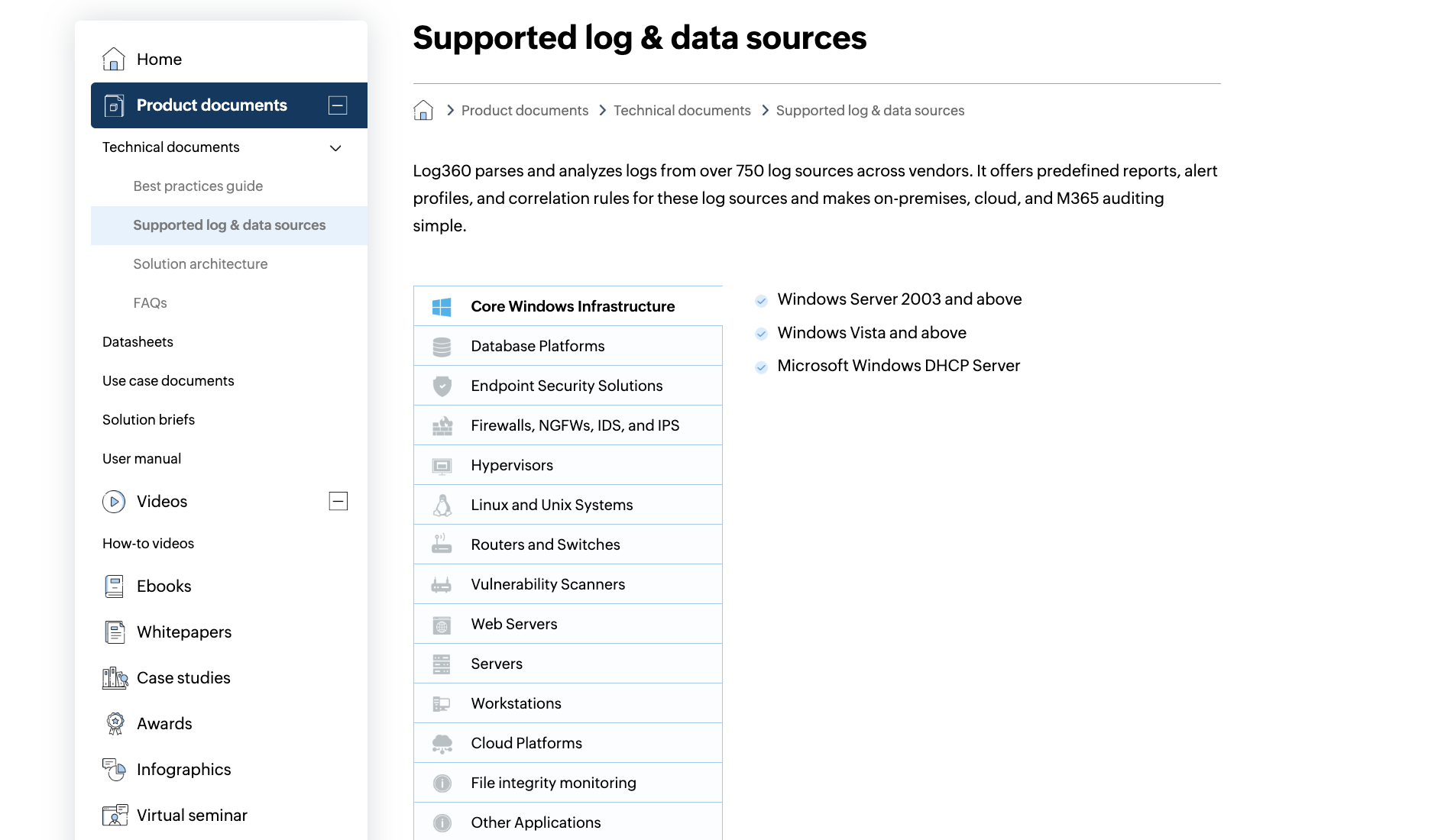

Di Log360, pengumpulan log ini sudah mendukung lebih dari 750 parser siap pakai untuk berbagai format log, sehingga integrasi dengan sistem lama maupun cloud bisa dilakukan tanpa ribet. Ini memastikan proses onboarding lebih cepat dan cakupan monitoring lebih luas sejak hari pertama implementasi.

Normalisasi data log

Karena setiap sistem menghasilkan log dengan format berbeda, SIEM berperan untuk menstandarkannya agar mudah dianalisis. Normalisasi memastikan informasi penting seperti timestamp, user, IP address, dan severity event bisa diproses secara konsisten. Dengan begitu, investigasi insiden dapat berjalan lebih cepat dan efisien.

Log360 menyediakan data management untuk parsing otomatis dan opsi kustomisasi parser, jadi tim IT tidak perlu melakukan normalisasi manual untuk setiap aplikasi atau perangkat baru. Pendekatan ini membantu organisasi mempercepat korelasi lintas sistem sekaligus menjaga konsistensi data jangka panjang.

Threat detection dan hunting

Selain mengumpulkan dan mengelola log, nilai terbesar dari SIEM terletak pada kemampuannya mendeteksi ancaman sejak dini dan memberi ruang bagi tim untuk melakukan threat hunting secara proaktif. Deteksi ancaman bekerja dengan mengidentifikasi pola serangan, anomali perilaku pengguna, hingga aktivitas jaringan yang mencurigakan. Sementara itu, threat hunting memungkinkan tim keamanan menggali lebih dalam untuk menemukan indikasi serangan tersembunyi sebelum sempat dieksploitasi oleh penyerang.

Log360 mendukung threat dectection dan hunting lewat kombinasi UEBA (User and Entity Behavior Analytics), engine analitik Vigil IQ, serta integrasi threat intelligence feed dan dark web monitoring. Dengan pendekatan ini, tim tidak hanya bereaksi pada insiden yang muncul, tetapi juga membangun pertahanan proaktif dengan mencari tanda-tanda kompromi yang mungkin tidak terdeteksi oleh sistem tradisional. Hasilnya, organisasi bisa mengurangi dwell time penyerang dan memperkuat postur keamanan secara menyeluruh.

Korelasi peristiwa

Serangan modern jarang terlihat hanya dari satu event tunggal. SIEM menghubungkan berbagai log misalnya login gagal berulang, perubahan konfigurasi sistem, dan transfer data besar untuk membentuk pola serangan yang utuh. Log correlation ini memungkinkan tim keamanan mendeteksi serangan multi-tahap lebih awal.

Log360 correlation melengkapi korelasi ini dengan Vigil IQ, engine analitik berbasis AI/ML yang menghubungkan data log dengan framework MITRE ATT&CK, sehingga ancaman bisa dipahami dalam konteks yang lebih jelas. Investigasi forensik jauh lebih akurat dan mendalam, karena setiap langkah serangan dapat ditelusuri secara kronologis.

Monitoring real-time

Dashboard interaktif dalam SIEM memberikan pandangan menyeluruh terhadap aktivitas sistem secara real-time. Tim SOC bisa langsung melihat tren serangan, lonjakan traffic, atau aktivitas mencurigakan tanpa harus menggali log mentah. Hasilnya, waktu deteksi insiden berkurang drastis dan keputusan bisa diambil lebih cepat.

Dashboard Log360 dapat di-customize sesuai kebutuhan organisasi, lengkap dengan widget visualisasi yang memudahkan manajemen maupun auditor memahami data keamanan secara sekilas. Fleksibilitas ini juga membantu tim non-teknis mengikuti perkembangan keamanan tanpa harus menguasai detail log yang kompleks.

Automasi respons insiden (SOAR)

Menangani insiden secara manual sering kali lambat dan tidak konsisten. SIEM modern yang terintegrasi dengan SOAR memungkinkan pembuatan playbook otomatis. Misalnya, jika sistem mendeteksi serangan brute force, SIEM bisa langsung memblokir IP penyerang, mengunci akun, atau mengirim alert ke tim SOC. Automasi ini mempercepat tindakan sekaligus mengurangi beban tim SOC.

Di Log360, fitur SOAR playbooks sudah built-in, memungkinkan tim untuk mengotomatisasi workflow respons insiden dengan cara yang sesuai kebijakan internal. Hasilnya, organisasi mampu menjaga konsistensi respons meski menghadapi volume insiden yang tinggi atau kekurangan staf keamanan.

Pelaporan compliance

Audit dan regulasi mengharuskan organisasi memiliki log yang lengkap, terjaga integritasnya, dan mudah ditelusuri. SIEM mempermudah hal ini dengan menyediakan template laporan siap pakai untuk standar global maupun regulasi lokal. Proses audit pun menjadi lebih cepat dan risiko denda akibat ketidakpatuhan berkurang.

Log360 menyediakan template compliance untuk lebih dari 25 regulasi, termasuk UU PDP di Indonesia, PCI-DSS, HIPAA, hingga ISO 27001, sehingga organisasi bisa langsung menyiapkan laporan audit tanpa repot membuat manual. Dengan fitur ini, tim keamanan tidak hanya terbantu secara teknis, tetapi juga memperkuat posisi organisasi sebagai pihak yang patuh dan terpercaya.

Mulai Langkah Selanjutnya...

Log management dalam skala besar bukan lagi sekadar urusan teknis penyimpanan data, tetapi fondasi penting dalam strategi keamanan siber modern. Volume log yang terus meningkat, format yang beragam, hingga tuntutan regulasi membuat organisasi membutuhkan pendekatan yang lebih cerdas. Di sinilah SIEM berperan menyederhanakan pengelolaan log, meningkatkan visibilitas, mempercepat deteksi ancaman, dan memastikan kepatuhan terhadap standar maupun hukum yang berlaku.

Jika organisasi Anda sedang menghadapi tantangan serupa mulai dari sulitnya mengelola volume log, kompleksitas audit, hingga kebutuhan deteksi ancaman yang lebih proaktif saatnya mempertimbangkan solusi yang terintegrasi.

ManageEngine Log360 dirancang untuk menjawab kebutuhan tersebut, dengan fitur lengkap mulai dari log management, threat detection & hunting, UEBA, compliance reporting, hingga automation playbooks. Dengan Log360, tim keamanan Anda bisa beralih dari reaktif menjadi proaktif, dan menjadikan log sebagai aset strategis untuk perlindungan bisnis jangka panjang.