Tout savoir sur le SOAR : technologie et mise en œuvre

Les cyberattaques modernes nécessitent des réponses à la fois rapides et coordonnées. Face à un déluge d’alertes et une complexité croissante des menaces, les solutions de cybersécurité traditionnelles montrent aujourd'hui leurs limites. Le SOAR (Security Orchestration, Automation and Response) modernise la gestion des incidents de sécurité en automatisant et orchestrant les processus, tout en renforçant significativement les capacités opérationnellesdes équipes SOC.

Les cyberattaques modernes nécessitent des réponses à la fois rapides et coordonnées. Face à un déluge d’alertes et une complexité croissante des menaces, les solutions de cybersécurité traditionnelles montrent aujourd'hui leurs limites. Le SOAR (Security Orchestration, Automation and Response) modernise la gestion des incidents de sécurité en automatisant et orchestrant les processus, tout en renforçant significativement les capacités opérationnellesdes équipes SOC.

Qu’est-ce que le SOAR ?

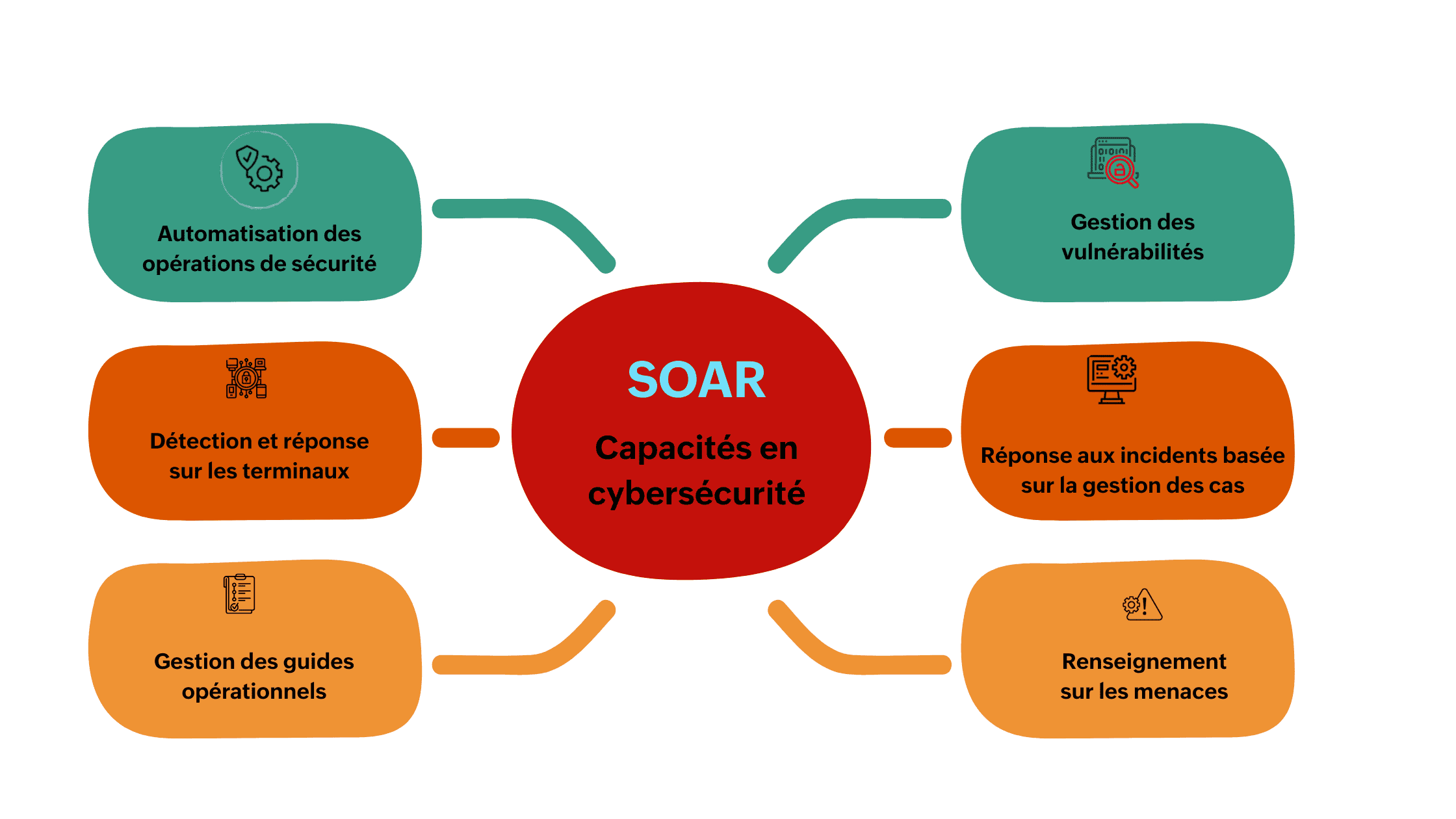

Le SOAR (Security Orchestration, Automation and Response) est une technologie de cybersécurité qui transforme la gestion des incidents. Il connecte et orchestre les outils existants tels que les SIEM, EDR, IDS/IPS ou pare-feu, ce qui permet de centraliser les alertes et d’obtenir une vision unifiée de l’environnement de sécurité.

Il automatise de nombreuses tâches répétitives et chronophages, comme le tri des alertes, la désactivation d’un compte compromis ou le blocage d’une adresse IP suspecte. Cette automatisation permet de réduire significativement le délai moyen de détection (MTTD) et le délai moyen de réponse (MTTR), tout en permettant aux analystes de se concentrer sur les menaces complexes.

Le SOAR enrichit également les alertes via le renseignement sur les menaces . En contextualisant les événements avec des données externes (adresses IP malveillantes ou des hachages connus), il améliore la précision des analyses et limite les faux positifs.

Chaque action exécutée par le SOAR est documentée et tracée, garantissant une meilleure transparence et facilitant le respect des exigences réglementaires comme ISO 27001, RGPD ou HIPAA.

SOAR : pourquoi et comment l'adopter ?

Le but du SOAR est d’accélérer et d’optimiser la gestion du cycle de vie d’un incident de sécurité, de la détection initiale jusqu’à la remédiation finale. Ses objectifs concrets sont :

Réduction le temps de réponse : le MTTR (Mean Time To Respond) est un indicateur critique en cybersécurité. Un SOAR bien configuré permet de le réduire drastiquement.

Limitation les erreurs humaines : face à l’urgence, les décisions manuelles peuvent entraîner des erreurs. L’automatisation sécurise et homogénéise les procédures.

Amélioration la collaboration inter-équipes : automatisation des notifications, partage d’information enrichie et coordination centralisée renforcent les workflows entre SOC, administrateurs réseau et DSI.

Évolutivité : le SOAR accompagne la croissance des organisations, en absorbant l’augmentation exponentielle du volumed'alertes sans requérir une augmentation proportionnelle des effectifs.

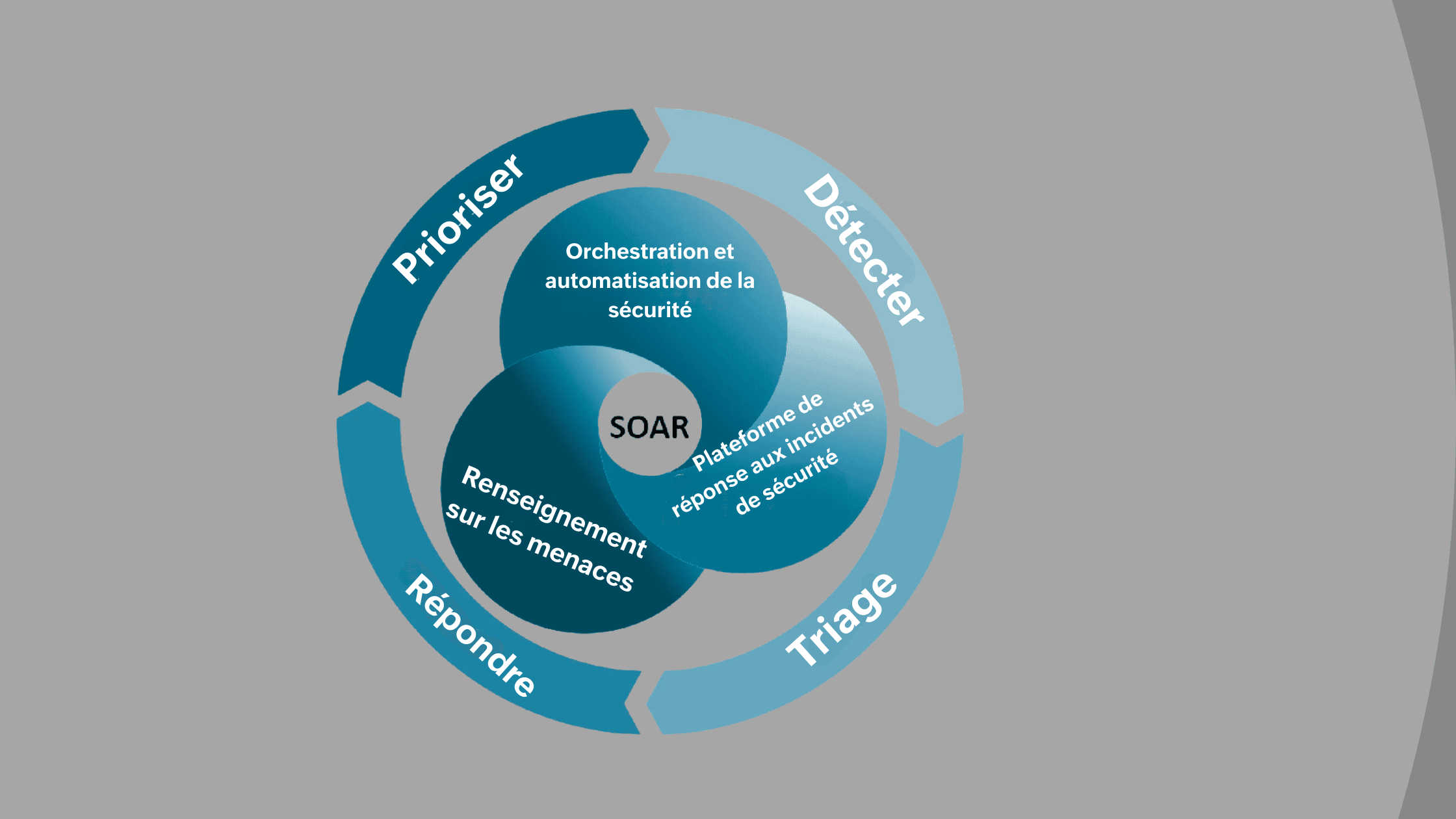

Les 3 piliers fondamentaux du SOAR

Réponse aux incidents de sécurité : Avec le SOAR, la gestion des incidents devient plus structurée et efficace. Les solutions de réponse aux incidents assurent le suivi, la coordination et l’automatisation des actions, ce qui permet aux équipes de réagir rapidement et de reproduire des processus fiables à grande échelle.

Enrichissement des données de cybermenaces : Le SOAR s’appuie sur des technologies capables de collecter et d’analyser des informations issues de la veille et de la gestion des vulnérabilités. Résultat : les entreprises détectent plus vite leurs failles, priorisent les menaces critiques et renforcent leur posture de sécurité. En d’autres termes, elles gagnent du temps et de la pertinence face aux cyberattaques.

Automatisation et orchestration des contrôles de sécurité : Enfin, le SOAR connecte l’ensemble des outils de sécurité et automatise les workflows. Cela permet non seulement d’accélérer les procédures de détection et de réponse, mais aussi d’unifier les actions dans une stratégie cohérente et proactive.

Comment fonctionne le SOAR ?

Le fonctionnement d’un SOAR repose sur une suite d’étapes structurées qui accélèrent la détection et la réponse aux incidents.

Collecte centralisée des alertes : Le SOAR agrège les événements issus des SIEM, EDR, IDS/IPS, pare-feu et autres outils, éliminant ainsi la fragmentation des données et offrant une vision unifiée du paysage de sécurité.

Analyse et corrélation : Des règles prédéfinies et des algorithmes de machine learning permettent de repérer les comportements anormaux et de filtrer les faux positifs, un enjeu majeur dans des environnements saturés d’alertes.

Enrichissement avec le renseignement sur les menaces : Chaque alerte est contextualisée par des données externes (IP malveillantes, hachages, domaines frauduleux), renforçant la précision et la pertinence des investigations.

Déclenchement des playbooks automatisés : Les playbooks définissent la réaction à chaque type d’incident. Exemple : blocage et suppression d’e-mails pour le phishing, isolement automatique d’un poste pour le ransomware.

Remédiation et actions correctives : Le SOAR exécute directement des mesures comme bloquer une IP, désactiver un compte compromis ou supprimer un fichier malveillant.

Rapports et conformité : Chaque action est documentée automatiquement, garantissant transparence et conformité réglementaire, tout en fournissant aux équipes sécurité des KPIs essentiels (MTTD, MTTR).

Pourquoi le SOAR révolutionne la gestion des incidents

La gestion des incidents de sécurité a longtemps été manuelle, chronophage et fragmentée. Le SOAR transforme cette approche.

Avant SOAR : Chaque incident était traité séparément, les analyses étaient longues et dispersées sur plusieurs outils, et les réponses pouvaient manquer d’uniformité.

Avec SOAR : Les procédures deviennent uniformes et standardisées grâce aux playbooks. Les incidents simples sont automatisés, tandis que les cas complexes bénéficient d’un apport contextuel renforcé, permettant aux analystes de se concentrer sur les tâches où leur expertise est essentielle.

Pourquoi intégrer SOAR et gestion des incidents de sécurité ?

Réduction des délais : Le SOAR diminue fortement le MTTD et le MTTR. Les menaces peuvent être contenues en temps quasi réel.

Traitement massif des alertes : Les SOC modernes reçoivent des milliers d’alertes chaque jour. Le SOAR trie, classe et filtre automatiquement les faux positifs.

Optimisation des ressources humaines : Les incidents mineurs sont gérés par la machine, libérant les analystes. Les experts se concentrent sur les attaques avancées (APT, intrusions sophistiquées).

Conformité réglementaire : Chaque étape est tracée et documentée, garantissant une standardisation conforme aux normes ISO 27001, RGPD, HIPAA.

Proactivité accrue : Grâce au renseignement sur les menaces, le SOAR ne se limite pas à réagir mais anticipe les attaques potentielles.

Retour sur investissement : Le SOAR réduit les coûts liés aux incidents (pertes de données, arrêts de production) et optimise les effectifs sans recrutements supplémentaires.

Conclusion

Le SOAR révolutionne la gestion des incidents en automatisant les tâches répétitives, en orchestrant les outils et en enrichissant les alertes pour gagner en rapidité et en efficacité. Face aux cyberattaques où chaque minute compte, cette technologie réduit la surface d’exposition, optimise les ressources et apporte sérénité opérationnelle aux équipes de sécurité. Adopter le SOAR n’est plus un choix, mais une nécessité pour protéger ses actifs, rester conforme et préserver la confiance des clients et partenaires.