Qu’est-ce que le SASE (Secure Access Service Edge) ? SASE (Secure Access Service Edge) est une nouvelle approche de mise en réseau et de sécurité...

Webinaire organisé en collaboration par ManageEngine et Samsung Knox

La culture de travail hybride fait que les employés utilisent de plus en plus leurs appareils mobiles pour travailler, ce qui rend encore plus complexe...

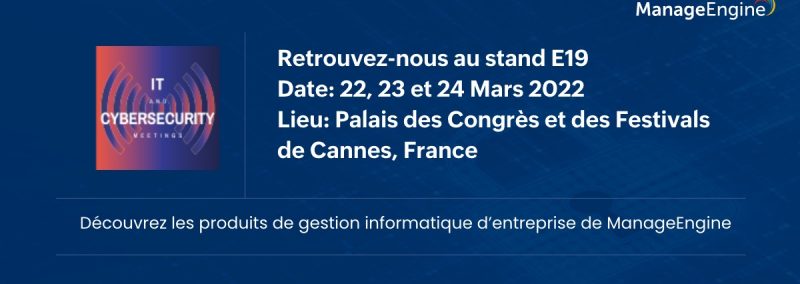

IT & Cybersecurity Meetings avec ManageEngine en Mars

ManageEngine est heureux d’annoncer que nous participerons au IT & Cybersecurity Meetings en mars 22, 23 & 24, 2022, au Palais des Congrès et des...

La 5G privée : le moyen le plus rapide de réussir votre transformation digitale

La transformation digitale (DX) intègre la technologie numérique dans différents domaines d’une organisation pour l’aider à changer son mode de fonctionnement et à offrir de...

Entamer la nouvelle année avec une IAM organisée et sécurisée

Selon Business Insider, 80% des gens renoncent à leurs résolutions du Nouvel An dans les 30 premiers jours. Faites en sorte que vos objectifs d’entreprise...

ManageEngine est reconnu comme le choix des clients de Gartner Peer Insights en décembre 2021 pour la gestion des accès privilégiés

La gamme de produits de gestion des accès privilégiés (PAM) de ManageEngine a aidé plus d’un million d’administrateurs et d’utilisateurs informatiques dans le monde à...

Outils d’automatisation de réseau

“Une automatisation appliquée à une opération inefficace amplifiera l’inefficacité.” – Bill Gates Un réseau, comme nous le savons tous, est la connexion de plusieurs appareils...

Les technologies émergentes ont-elles un impact sur la cybersécurité ?

Les technologies et systèmes numériques créés aujourd’hui introduisent à la fois des opportunités et des défis de grande envergure pour les professionnels de la sécurité...

5 moyens de protéger les infrastructures de santé critiques contre les cyberattaques

Imaginons un peu. Vous êtes un administrateur chargé d’assurer les commodités de base et les besoins quotidiens de 1 000 lits dans un hôpital urbain...